社内ネットワークの負荷軽減と、…

自治体における「α’モデル」とは? 仕組みや従来モデルとの違いをやさしく解説

自治体のネットワークとそれにつながるPCなどの業務端末は、三層分離の「αモデル」が広く採用されています。しかしセキュリティを重視しているため、柔軟な運用が難しく、使い勝手や業務効率面などで課題を抱えています。そこで新たに考案されたのが「α’(アルファダッシュ)モデル」です。行政専用ネットワークであるLGWANに接続する端末からも、一定の条件を元にクラウドサービスを利用可能にする考え方です。その仕組みやメリット、従来モデルとの違いについてやさしく解説します。

注目されるα’モデルとは

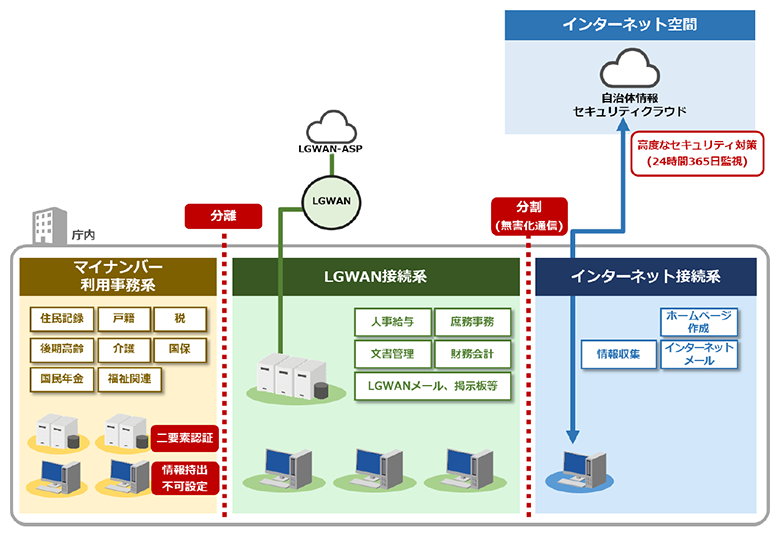

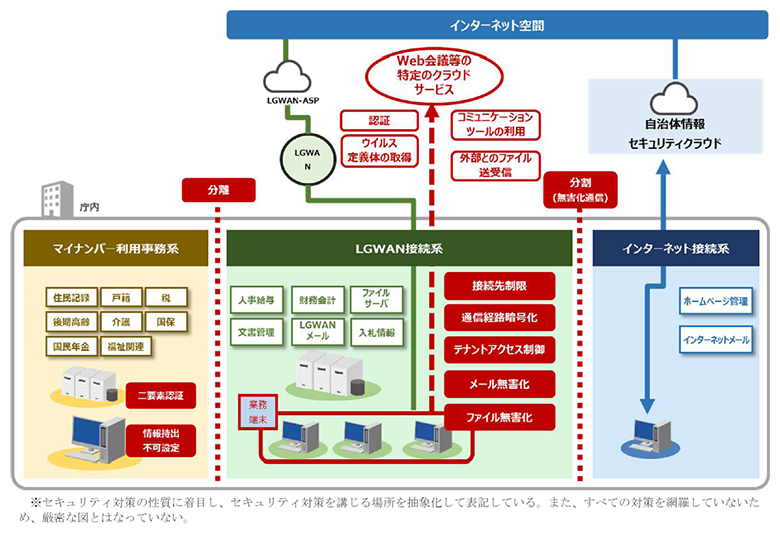

総務省は2016年に発表した「地方公共団体における情報セキュリティポリシーに関するガイドライン」の中で、自治体のネットワークを「マイナンバー利用事務系」「LGWAN接続系」「インターネット接続系」に分けて運用する「三層分離モデル」を提唱しました。マイナンバー制度の導入やサイバー攻撃の増加などに対応し、セキュリティをより強化するためです。中でも主たる業務端末をLGWAN接続系に配置する構成は「αモデル」と言われます。

▲「αモデル」のイメージ

出典:総務省「地方公共団体における情報セキュリティポリシーに関するガイドライン(令和6年10月版)」より

現在、多くの自治体がこのモデルを採用していますが、一方で課題も指摘されています。各層が物理的に分離されているため、用途に応じてネットワークや端末を使い分けなければならないのです。設置場所によっては、わざわざ席やフロアを移動しなければならないこともあるでしょう。各ネットワーク間でのファイル転送はできないため、別の端末でファイルを利用する場合は、メディアにコピーして持ち運ぶことになります。ウイルスやマルウェアなどの感染を防ぐために無害化処理が求められるため、その都度、時間や手間がかかり、作業が煩雑になります。

αモデルが抱える課題解決のために考案された新しいネットワークモデル、それが「α’モデル」です。主に外部のクラウドサービスの利用を目的に、LGWAN接続系から「ローカルブレイクアウト」という仕組みを使って、特定のクラウドサービスに直接アクセスするモデルです。総務省からは、2024年10月公表された「地方公共団体における情報セキュリティポリシーに関するガイドライン(※)」の中で示されました。

※地方公共団体における情報セキュリティポリシーに関するガイドライン(令和6年10月版)(総務省)

β/β’モデルへの移行には多くの自治体が慎重

三層分離によるセキュリティを維持しつつ、いかに利便性を高めるか。新たなモデルが求められてきましたが、いきなりα’モデルが登場したわけではありません。αモデルの次に考案されたのが「βモデル」と「β’モデル」です。

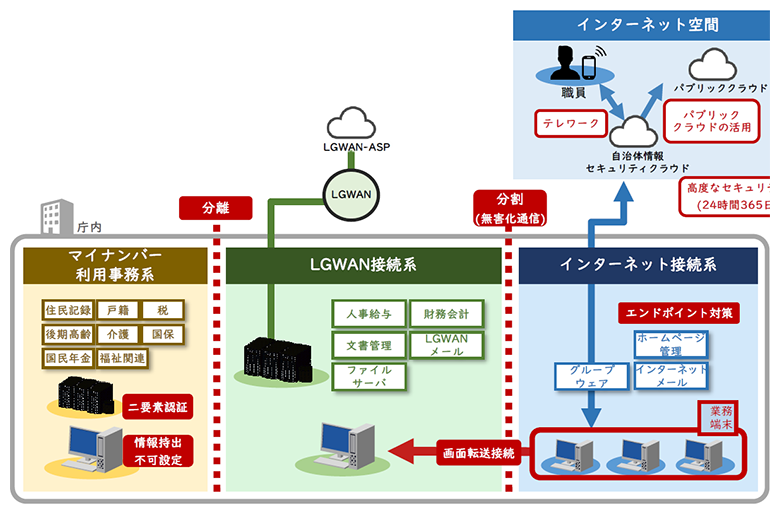

βモデルは業務システムをLGWAN接続系に残しつつ、業務端末をインターネット接続系に移行し、インターネット接続系の端末から画面転送方式で扱えるようにします。β’モデルはこれを発展させたもので、LGWAN接続系の業務システムもインターネット接続系に配置します。

▲「βモデル」のイメージ

出典:総務省「自治体情報セキュリティ対策の経緯について」より

αモデルからβ/β’モデルへの移行はシステム構成を大きく変更する必要があり、またインターネット接続系の業務端末に対するエンドポイント対策、各業務システムのログ収集・監視など、従来の境界型防御にとどまらない追加のセキュリティ対策を行うことが求められます。こうした事情がハードルとなり、導入している自治体は少ないのが現状です。

α’モデルのメリットと課題

昨今は自治体業務においてもクラウドサービスの利用が進み、より柔軟な業務環境が求められるようになりました。従来の三層分離モデルでは高度な情報セキュリティを実現した一方、クラウドの利用はインターネット接続系から自治体情報セキュリティクラウド(※)を経由する形に限られており、昨今の業務ニーズに柔軟に応えることが難しくなっていたのです。

※セキュリティ水準の確保とコスト抑制のため、都道府県単位でWebサーバー等を集約し、監視及びログ分析・解析をはじめ高度なセキュリティ対策を実施し、都道府県下の自治体にインターネットサービスを提供する仕組み。

α’モデルは、こうした経緯を経て提唱されたものです。最大の特徴は、LGWAN接続系ネットワークに「ローカルブレイクアウト」を採用することです。LGWAN接続系から特定のクラウドサービスへの直接接続が可能になるため、業務効率化や運用コストの削減を期待できます。また、αモデルからβ/β’モデルへの変更に比べて、既存のネットワーク構成を大きく変更する必要がないため、移行にかかるコストや負担の軽減も期待できます。

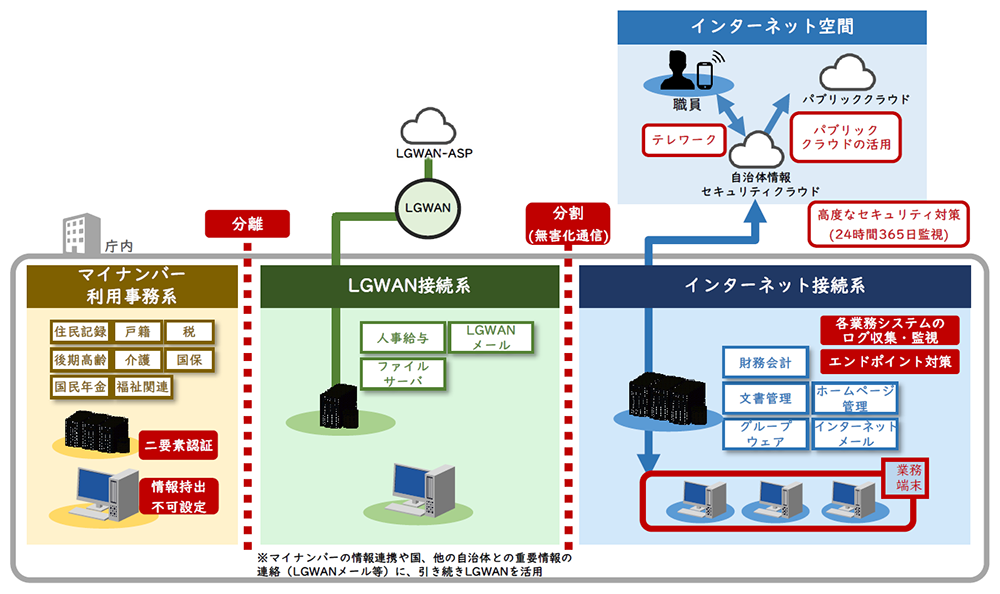

▲「α’モデル」のイメージ

出典:総務省「地方公共団体における情報セキュリティポリシーに関するガイドライン(令和6年10月版)」より

一方で、課題もあります。LGWAN 接続系に配置された業務端末から、インターネット接続により直接外部のクラウドサービスにアクセスする構成のため、外部からの脅威が増加することになります。LGWANへの脅威の侵入など重大なインシデントを防ぐため、セキュリティ対策にはさらに万全を期す必要があります。2024年10月には総務省にてガイドラインの策定・発表がされ、クラウドサービスの利用範囲によってメール/ファイル無害化やIPS/IDS、EDRなどのセキュリティ対策の導入が必要であることが示されました。

α’モデルの実現をサポートするIIJのネットワークソリューション

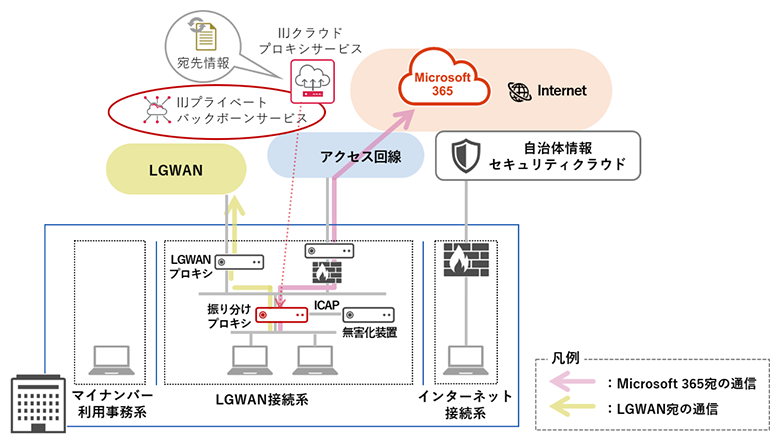

α’モデルにおけるローカルブレイクアウトの実現については、IIJからもネットワークソリューションのご提案が可能です。構成の一例として、自治体のお客様でも特にご利用の多いMicrosoft 365への接続の例をご紹介します。

▲「α’モデル」におけるローカルブレイクアウトの構成と通信経路イメージ

LGWAN接続系に振り分けプロキシと無害化装置を設置します。振り分けプロキシによってMicrosoft 365向けの通信のみを振り分け、LGWAN接続系からローカルブレイクアウトさせる構成です。この際、IIJのクラウド設備からMicrosoft 365の宛先情報を振り分けプロキシに対して配布します。Microsoft 365のアドレス情報は予告なく変更されることがありますが、変更後のアドレスにも自動で追従して宛先を配布するため、煩わしい更新作業は不要です。

IIJには、α’モデルが提唱される以前からも「αモデル」あるいは「β/β’モデル」にて数多くの自治体のお客様にご提案してきた実績があります。α’モデルの実現も含め、クラウド接続における最適なネットワーク構成についてお悩みのお客様はお気軽にIIJへご相談ください。

気になることがあればお気軽に

![エンタープライズIT [COLUMNS]](https://ent.iij.ad.jp/wp-content/themes/liquid-smart-child/img/logo.svg)