2019年12月3日(火)にI…

AD/WSUSのクラウド化で情シスの運用はどこまでラクになる?

ADやWSUSのクラウド化には「オンプレ居残りパターン」と「IaaSで満たされないパターン」があった!AD/WSUSをクラウド化できない、クラウド化したのに不満が残る。そんな情シスの皆様へ、IIJが多くのお客様の要望をもとに開発したクラウド型ADサービスをご紹介します。

※この記事は、2019年12月3日に開催した「『クラウドファースト』で変わるAD/WSUS/FileServerの運用とそのクラウド化」(IIJ・ソフトクリエイト共催)での、IIJ 堤の講演をもとに構成しました。

- 目次

IIJ ネットワーククラウド本部 エンタープライズソリューション部 堤

AD/WSUSのクラウド化に求められること

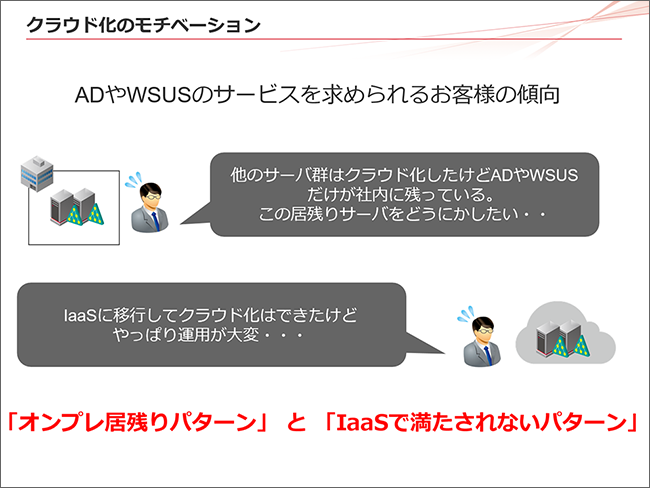

Active Directory(以下、AD)やWSUSのクラウド化に関して、IIJに寄せられるお客様の声には2つのパターンがあります。

1つ目が「オンプレ居残りパターン」。AWSなどのIaaSを利用してクラウド化したものの、ADやWSUSだけはなかなかクラウド化できないお客様がいらっしゃいます。

2つ目が「IaaSで満たされないパターン」。ADやWSUSをIaaSに移行したお客様からも、結局運用が大変なのは変わらない、という声を聞きます。ハードウェアレイヤーの運用は楽になったものの、OSレイヤーの運用は残るので結局大変なままである、ということのようです。

(関連記事)「WSUS(ダブルサス)」まるわかりガイド – メリットや仕組み、構築手順まで徹底紹介

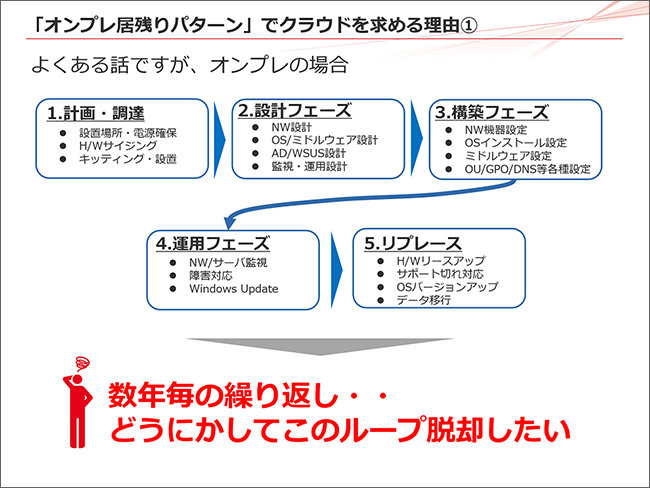

ADやWSUSがオンプレミスに残ってしまう「オンプレ居残りパターン」の場合、数年ごとにくるリプレースのループから抜け出したい、という声をよく聞きます。相当な工数がかかるリプレース検討から解放されたい、というニーズです。

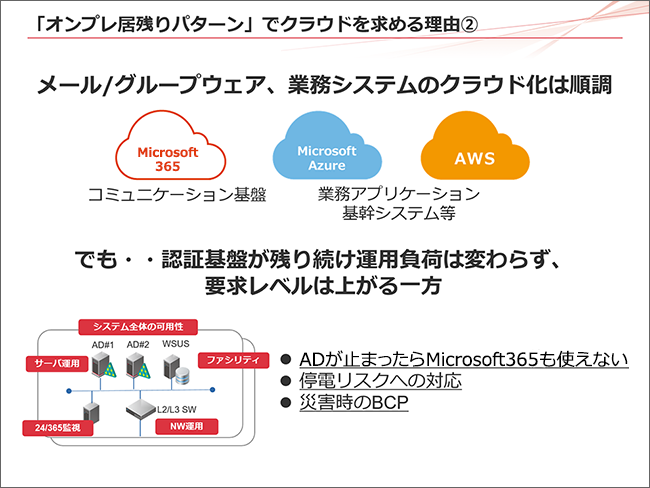

最近は、メールやグループウェアなどはMicrosoft 365などのSaaSへ、業務システム系はIaaSへ、それぞれクラウド化されるお客様が多くなってきました。ただ、認証基盤は社内に残り続けているケースが多いようです。

例えば、ADとMicrosoft 365が連携している場合、社内のADが止まったらMicrosoft 365が使えなくなることもあるため、ADの可用性に関する要求レベルは上がっています。

2つ目の「IaaSで満たされないパターン」はどうでしょうか。

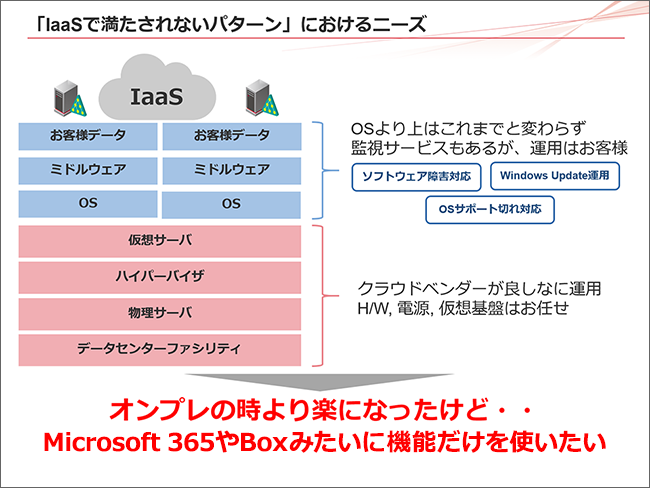

IaaSの場合、データセンター、物理サーバ、仮想サーバなどのレイヤーはメニュー化されていて、すぐに払い出されるうえに、そのレイヤーの運用はサービスから提供されるのでオンプレミスよりは楽になります。ただし、OS以上のレイヤーの運用を含め、最終的な責任はお客様側で負う必要があります。オンプレミスより楽とは言え、Microsoft 365やBoxのようにAD/WSUSの「機能だけ」使えないのか、という声をよく耳にします。

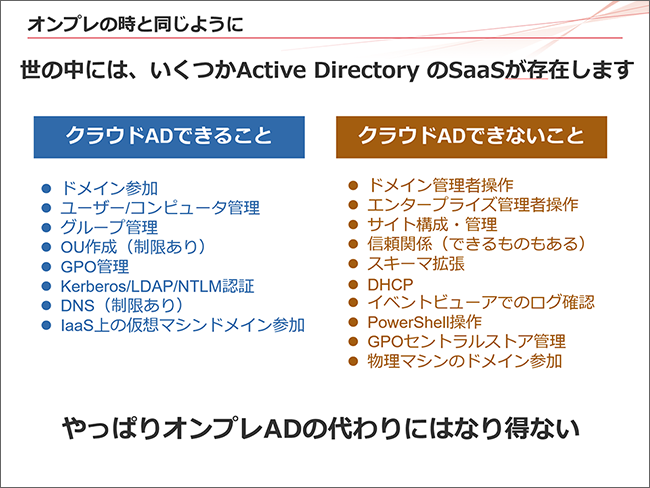

実際、市場にはADをSaaSで提供してくれるサービスがいくつかあります。ただし、機能の制限があり、オンプレミスのADの代わりにはならないことが多いようです。例えば、ドメイン管理者操作やスキーマ拡張ができないなどが制限の代表例です。

これはなぜかといえば、SaaSのADはIaaS上のサーバ群のドメインコントロールを前提に作られているので、もともとの目的が違っている点が大きいです。従って、オンプレミスの運用をそのまま移行するのは難しいと思います。

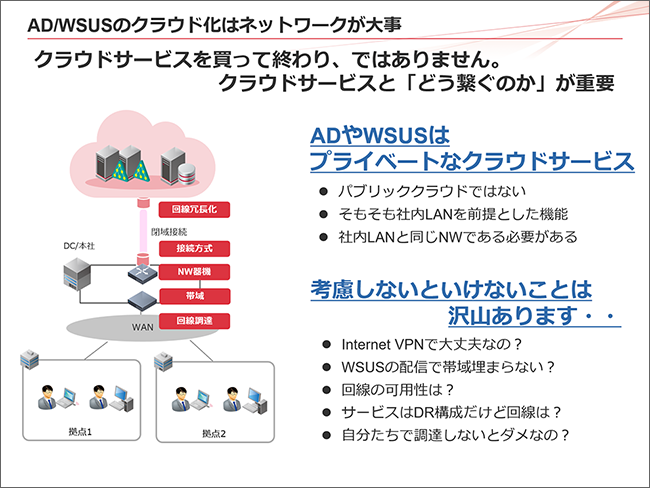

もう1つの悩みがネットワークです。ADやWSUSをクラウド化する場合、社内ネットワークとプライベートアドレスで接続する必要があります。その時、例えば、インターネットVPNでWSUSの配信帯域に耐えられるのか、回線が切れたら認証ができなくなってしまわないか、そのネットワークをどうやって調達するか、などの課題があります。

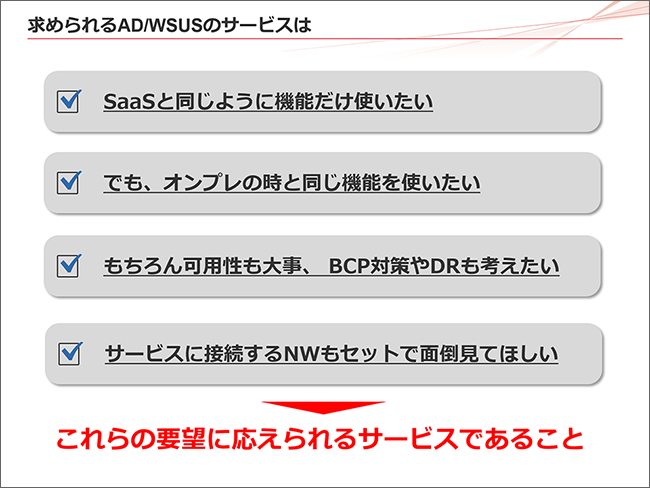

ここまでをまとめると、AD/WSUSに関しては、オンプレミス同等の機能をSaaSのように使いたい、当然可用性も大事だし、接続するネットワークも提供して欲しい、ということになります。これらを実現できるサービスがお客様からは求められている、と考えました。

#「ADクラウド化サービスガイドブック」を差し上げます。

> ダウンロード(無料)はこちら

IIJが提供するAD/WSUSのクラウドサービス

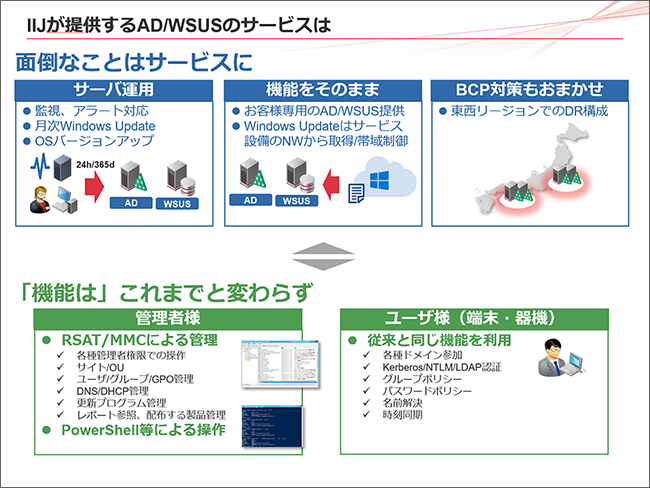

こうしたお客様の要望を満たすために、IIJではAD/WSUSのクラウドサービス「IIJディレクトリサービス for Microsoft」を提供しています。このサービスは、面倒な運用はサービス提供者であるIIJが実施し、機能はオンプレと変わらず提供する、というコンセプトで開発しました。

ご契約者ごとに専用のAD/WSUS環境を提供するので、オンプレミスで利用されていた機能は基本的にそのまま使えますし、RSATやMMCを利用して管理できます。また、Windows Updateなどのインターネットへの通信はIIJの設備を利用するため、お客様側のインターネットの負担を軽くします。さらに、BCP対策として東西両方のリージョンを利用することも、どちらか一方のリージョンを利用することも可能です。

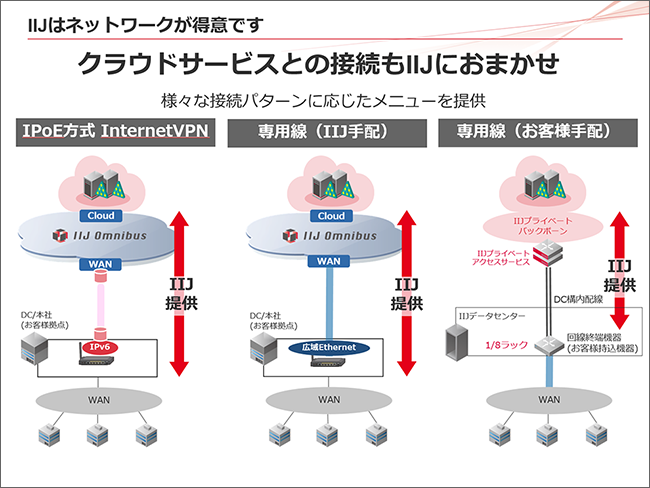

課題の多いネットワークに関しては、もともとIIJが得意としている領域でもあるので、まるっとおまかせください。インターネットVPNや専用線、お客様既存のWANとの接続など、様々なパターンに対応します。

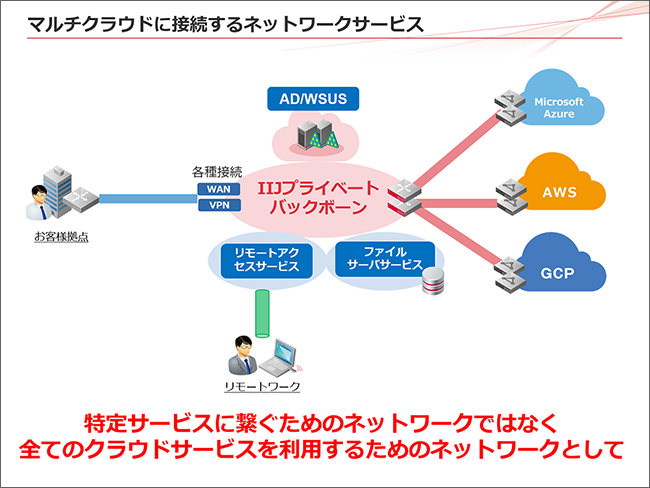

お客様から「ADやWSUSを利用するためだけにネットワークを準備するのはコストパフォーマンスが悪いのではないか」という声をいただくこともあります。実はIIJのネットワークサービスを利用することで、AD/WSUSだけでなく、様々なクラウドサービスと安全・快適に接続することができます。例えば、Microsoft Azure、AWSなどへのクラウドへの閉域接続や、外出先から社内ネットワークへアクセスするリモートアクセス、ファイルサーバのサービスなどをスムーズに利用できます。

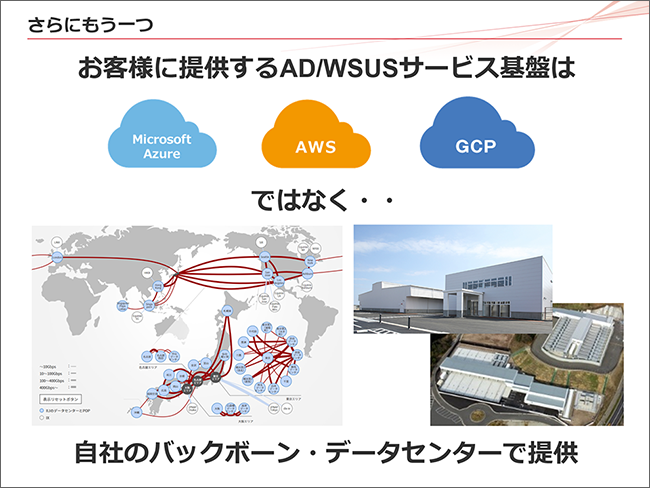

そしてもう1つ。一般的にAD/WSUSサービスはAWSやMicrosoft Azure上に構築されていることが多いのですが、IIJのサービスは基本的に自社の設備で提供しています。ファシリティからサービスまでをワンストップで責任をもって提供できる点も特色だと思います。

#「ADクラウド化サービスガイドブック」を差し上げます。

> ダウンロード(無料)はこちら

社内のADとAzure ADとの使い分けについて

続いて、社内のADとAzure ADとの使い分けについてです。

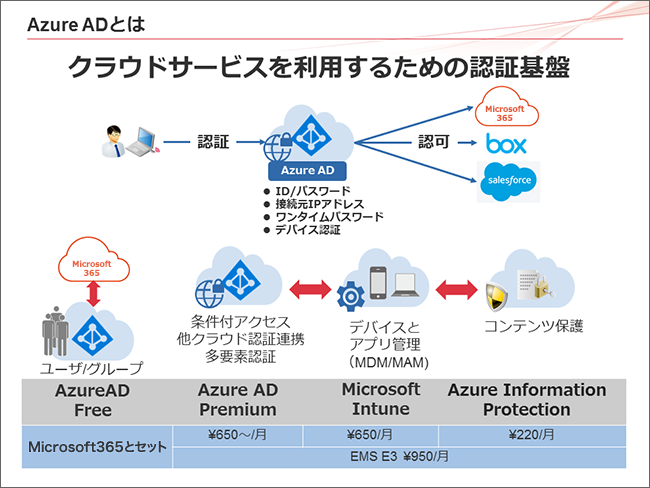

Azure ADとは、Microsoftが提供するクラウド型のADサービスで、Microsoft 365などのSaaSに対して認証、認可を行います。オプションでワンタイムパスワードなどの追加機能も提供されますので、インテリジェンスな認証基盤として利用できます。Microsoft 365をお使いなら、ほぼすべてのお客様がAzure ADを利用しているのではないでしょうか。

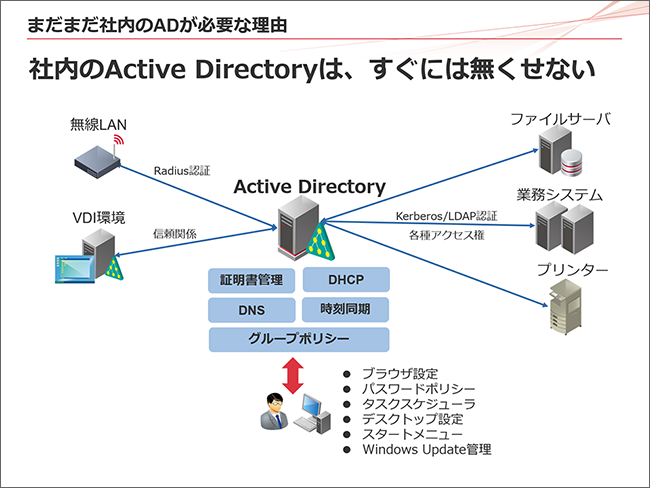

一方、社内のADは、Azure ADとはそもそもの目的が違います。社内のADはレガシーなKerberos認証やLDAP認証などを提供したり、ファイルサーバや無線LAN、他のフォレストやドメインとの信頼関係を結んで認証環境を提供したりするような使い方です。Azure ADができることとはまったく違うので、全面移行は難しいのが現状です。

そんな中で両者をどう管理していくか。おそらく二重管理をしているお客様は少ないと思いますが、社内ADからアカウントやグループの同期をするなど、両者を連携して活用することが重要になってきます。

シングルサインオン/認証について

続いてシングサインオン(SSO)の方法です。

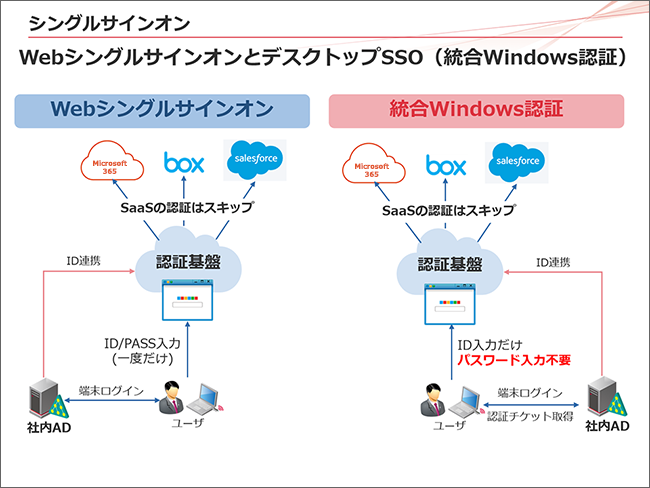

- シングルサインオンはWebシングルサインオンと呼ばれ、Webポータルにログインすると様々なSaaSにIDパスワードを入れずにログインできるものです。

- もう1つが統合Windows認証です。これはPC端末にログインしてドメイン参加した際のログイン情報で、他のシステムへのログインをスキップする仕組みです。

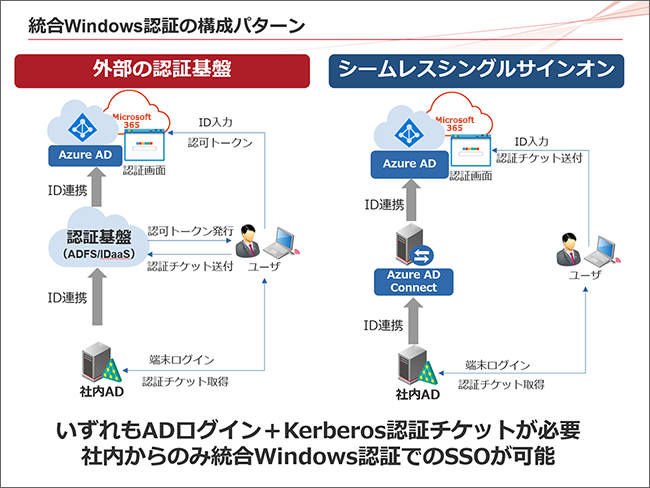

統合Windows認証の構成には2パターンあります。

- 1つ目が外部の認証基盤を利用するパターンです。Azure ADではなく、ADFSやIDaaSなどの外部の認証基盤を利用する方法です。

- もう1つがシームレスシングルサインオンです。これはAzure ADの機能を利用したシングルサインオンの仕組みです。

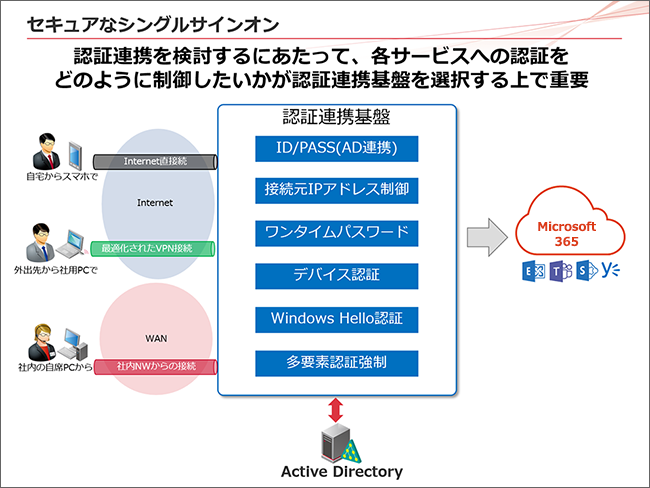

クラウドサービスを安全に使うための認証基盤は、使う場所や使う端末などの条件が異なるので、それらをうまく組み合わせて安全に使わせることが重要です。IPアドレス制限やワンタイムパスワード、多要素認証など、様々な認証を組み合わせて利用することが大切です。

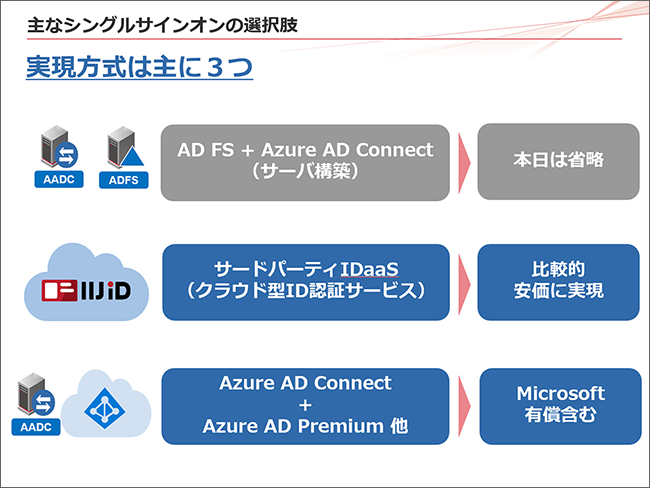

シングルサインオンの実現方法には主に3つあります。

- 1つ目はADFSとAzure AD Connectを利用するケースです。サーバを個別に構築する必要があります。

- 2つ目はIDaaSを利用するパターンで、IIJを含めて様々なベンダーがサービスを提供しています。

- 3つ目はAzure AD ConnectとAzure AD Premiumを利用する方法です。これはMicrosoftの有償ライセンスを購入することで利用できます。

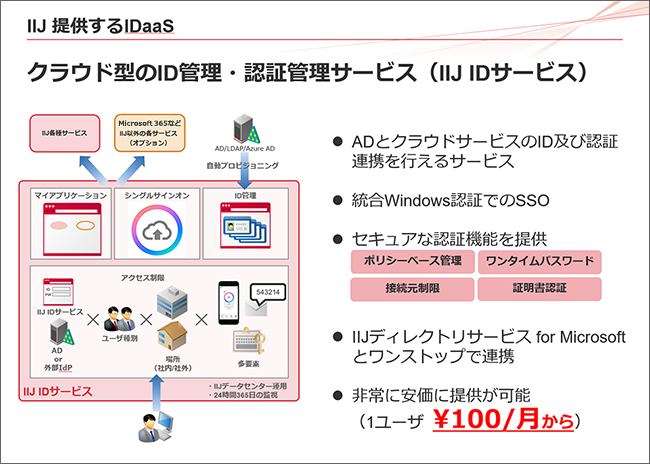

IIJが提供するIDaaS

ここからはIIJのIDaaS「IIJ IDサービス」をご紹介します。このサービスは統合Windows認証のほか、ワンタイムパスワード、接続元認証、証明書認証まで利用できます。1ユーザー100円からの、非常に安価なサービスです。

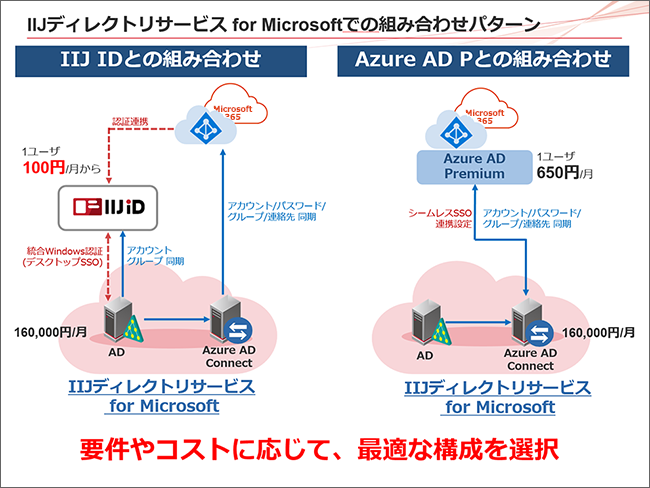

この「IIJ IDサービス」は、前半でご紹介したADのクラウドサービスと簡単に同期ができます。IDサービスとADサービスを組み合わせたり、IDサービスとAD/Azure AD Connectを組み合わせたりと、要件に応じて最適な構成を選択できます。

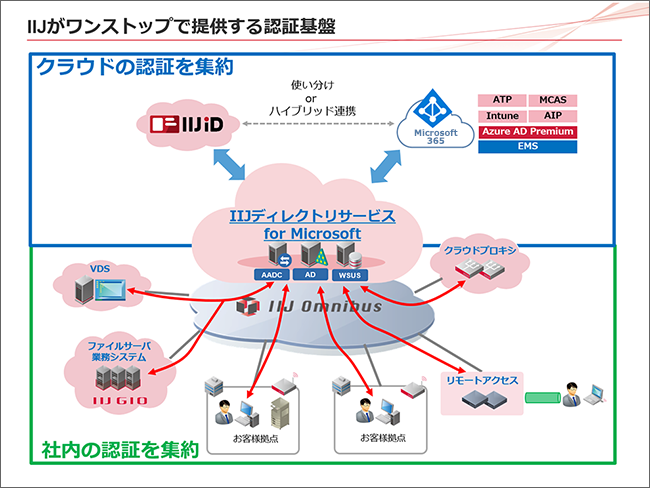

最後に、サービスの全体像をご紹介します。

本日ご紹介した「IIJディレクトリサービス for Microsoft」や「IIJ IDサービス」に加えて、IIJはMicrosoft 365のライセンスも含めてご提供できます。「IIJ Omnibusサービス」というSD-WANのサービスを通じて様々なシステムを接続することで、統合的な認証基盤をご提供していきたい、と考えています。認証基盤についてお困りのことがあれば、ぜひご相談ください。

気になることがあればお気軽に

![エンタープライズIT [COLUMNS]](https://ent.iij.ad.jp/wp-content/themes/liquid-smart-child/img/logo.svg)