星野リゾートのIT部門は、いかにして“変革を仕掛ける組織”へと進化したのか【イベントレポート前編】

2025年7月1日

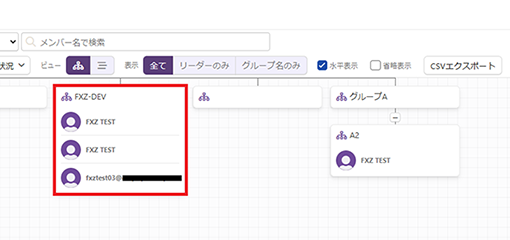

IIJ IDガバナンス管理サービスとの連携活用例(フレックスモビリティ編)

2025年6月17日

「モジュール型エッジデータセンター」を初公開!Data Center Japan 2025 イベントレポート

2025年5月27日

サカタ理化学株式会社に聞く。kintoneと基幹システムへの二重登録の手間を解消する方法とは

2025年4月9日

外形監視とは?死活監視との違いや必要性を解説

2025年4月3日

マルチクラウド環境でフルクラウド化を実現。全体最適の共通基盤を軸に進めるIIJの方法論

2025年4月2日

IIJ社内でアジャイル開発体制を確立。案件特性に応じて最適な開発手法を提案

2025年4月2日

フィッシングメールの手口と見分け方、企業が講じるべき対策を解説

2025年3月31日

日本の企業文化がID管理を大変に?考慮すべき3つのポイント

2025年3月28日

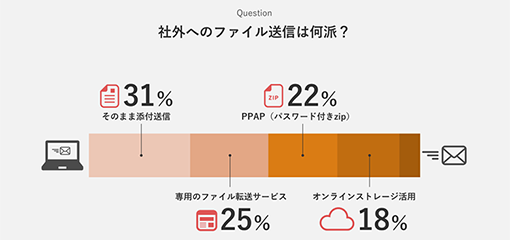

PPAP派は22%!社外へのファイル送信方法に関する調査

2025年3月26日

![エンタープライズIT [COLUMNS]](https://ent.iij.ad.jp/wp-content/themes/liquid-smart-child/img/logo.svg)