新着記事

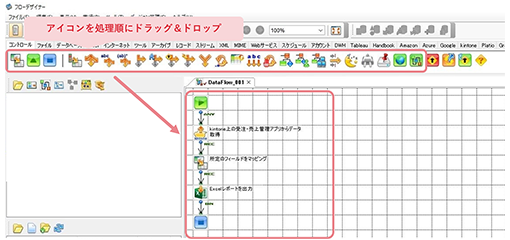

【アカウント管理を自動化】情シスの業務負荷を激減させるデータ連携ツールとは?

2025年10月22日

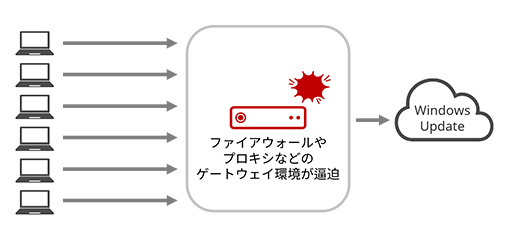

WSUSはもう使えなくなる!?次期WAN更改で検討すべきネットワークのポイント

2025年10月15日

ローカルブレイクアウト導入の押さえておくべきポイントと、導入のメリットを実践的に解説

2025年10月15日

宇宙インターネットの挑戦─IIJ×WIDEプロジェクト、SPEXA 2025イベントレポート

2025年9月16日

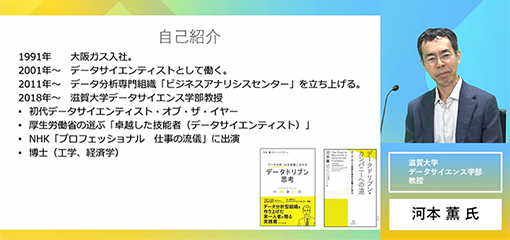

社会で活きるデータサイエンティストを育てるには。大学教育と企業育成の接点【イベントレポート後編】

2025年9月16日

成果につながるデータ活用のために。役立つデータ人材の育て方【イベントレポート前編】

2025年9月16日

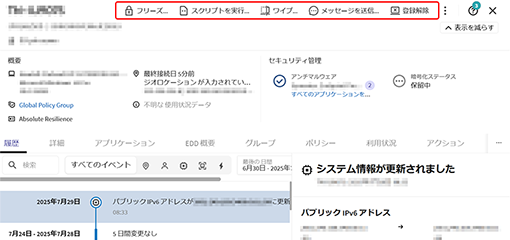

IIJフレックスレジリエンスサービスとの連携活用例(フレックスモビリティ編)

2025年9月10日

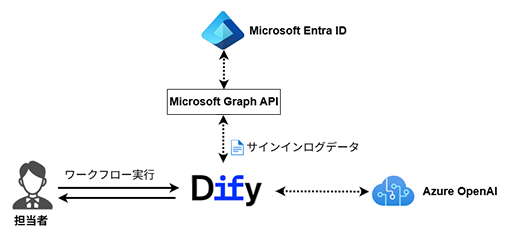

生成AI × ローコードで情シス業務を自動化 ~2時間で完成!DifyでMicrosoft Entra IDログ調査を自動化した事例紹介~

2025年9月1日

#1 IIJのルータ「SEIL(ザイル)」って?開発当時を知る人に突撃

2025年8月14日

データセンターのハウジング・コロケーション・ホスティングは何が違う?特徴や選び方を解説

2025年8月7日

データセンターのセキュリティ対策と関連する基準について解説

2025年8月6日

“失敗しない”Microsoft 365の導入をトータル支援。OA環境のクラウド化による「オフィスDX」を実現

2025年8月6日

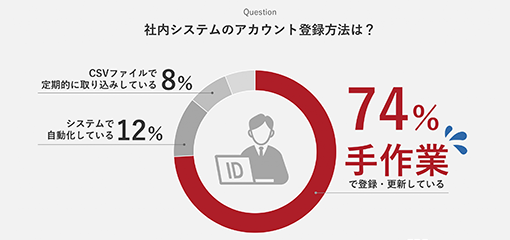

74%が手作業!アカウント登録を複雑にする“システム間ギャップ”

2025年8月5日

![エンタープライズIT [COLUMNS]](https://ent.iij.ad.jp/wp-content/themes/liquid-smart-child/img/logo.svg)