注目のセキュリティサービス「M…

EDRとは? 仕組みと既存のアンチウイルスとの違いについてわかりやすく解説

最近、多くの企業がテレワークを採用しています。社内の資産を守る境界防御外での端末利用やHTTPSなどの暗号化通信が増えたことで、従来のゲートウェイ型セキュリティの効果が薄れてきています。しかもサイバー攻撃の手口はますます悪質・巧妙化しており、次々繰り出される新種・亜種のマルウェアを100%阻止することは難しいのが現状です。働き方や通信方式の変化に影響されず、なおかつ脅威の侵入による被害を最小限に食い止めるエンドポイント対策強化の必要性が高まっています。これを実現する手法として注目されているのが「EDR(Endpoint Detection and Response)」です。その仕組みとメリット、最適なEDR選定のポイントを紹介しましょう。

- 目次

EDRとは

EDRとはエンドポイントの操作や動作の監視を行い、マルウェア感染が疑われる動きを検出したら、迅速な初動対応を可能にするソフトウェアの総称です。エンドポイントの各デバイスにセンサーエージェントを導入し、そこから上がってくる情報を検知サーバーでリアルタイムに監視する仕組みです。

では、なぜ「EDR」が注目されているのか。その背景には従来型アンチウイルスの限界があります。

EDRとEPPの違い~従来型アンチウイルスには“超えられない壁”がある

サイバー攻撃の手口は年々高度化しています。マルウェアの感染によって、脅威が社内へ侵入されてしまい、顧客情報や機密情報が盗み取られてしまう被害も後を絶ちません。

攻撃の足掛かりとなるマルウェアも驚くべきスピードで進化しています。1年間で確認される新種・亜種の数は、世界全体で約14億個にものぼります。次々繰り出される脅威に備える上で、エンドポイントセキュリティの重要性がますます高まっています。

エンドポイントセキュリティはアンチウイルスで守る手法が一般的です。EPP(Endpoint Protection Platform)などの従来型アンチウイルスは、感染防止を目的にとし、マルウェアの検体からシグネチャを作成し、これをもとにパターンマッチングを行い、ファイルがマルウェアかどうかを判定する方法に多くを頼っています。これが、感染を前提とした事後対処までを支援するEDRとの違いです。

この方法は既知のマルウェアには有効ですが、新種・亜種のマルウェアには無力な面があります。シグネチャの作成からユーザへの配信・適用までに、数時間から数日のタイムラグが発生するからです。

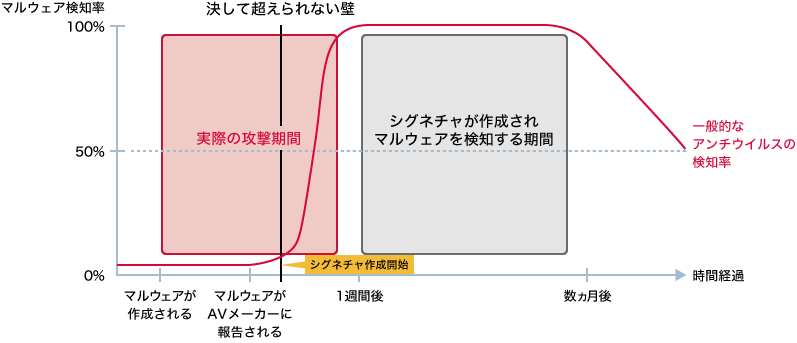

シグネチャがアンチウイルスの定義データベースに適用されていないと検知できないため、マルウェア感染のリスクが高まってしまいます。感染してもその事実に気付くことができないため、被害の拡大も懸念されます。これが従来型アンチウイルスの“超えられない壁”になっています(図1)。実際、世の中のインシデントの多くは、このタイムラグの期間で発生しています。

図1:既存アンチウイルスの“超えられない壁”

もちろん、この“弱点”を補う技術も利用されています。タイムラグを短縮させるためクラウド上の脅威インテリジェンスを活用する方法、メモリ上の保護された仮想領域(サンドボックス)で不審なファイルを動かし、その挙動を検証するヒューリスティック法や振る舞い検知などが代表的です。

しかし、これらも完璧ではありません。ファイルの暗号化や、中身を難読化する検知回避技術も進化しているからです。従来のゲートウェイ型セキュリティ対策をすり抜けてしまう脅威も増えています。その後の防御策になるのがアンチウイルスですが、そこには先述した“超えられない壁”があります。残念ながら、従来型アンチウイルスでマルウェアの侵入を100%ブロックするのは困難です。

感染防止のみに重点を置くと、マルウェア感染の発見と初動対応が遅れ、被害が拡大・深刻化するおそれがあります。これからはアンチウイルスに加え、侵入されても被害を最小限に食い止める「侵入前提」の対策が不可欠です。そのソリューションとして注目されているのが「EDR(Endpoint Detection and Response)」です。

EDRの効果と既存のアンチウイルスとの違い

EDRでは、エンドポイントの各デバイスに導入したセンサーエージェントから上がってくる情報を検知サーバーでリアルタイムに監視します。これにより、サイバー攻撃の兆候を即座に検知します。どのデバイスで感染が発生したか。他のデバイスに感染していないか。感染や被害の状況も容易に特定できます。

検知手段は、振る舞い分析ベースの動的検知が一般的です。具体的にはクラウド上の脅威インテリジェンスを活用する方法、ビッグデータやAIを活用してファイルの特徴点を解析し相関関係をもとに識別する方法などがあります。

マルウェアに感染しないようにするアンチウイルスに対し、EDRは侵入を防ぎきれないことを前提として、エンドポイントにおける感染をいち早く発見し、被害を最小限に抑えることを目的としています。

EDRの選定ポイント

このようにEDRは迅速な侵入検知と初動対応を目的としているため、導入後の運用が非常に重要になります。

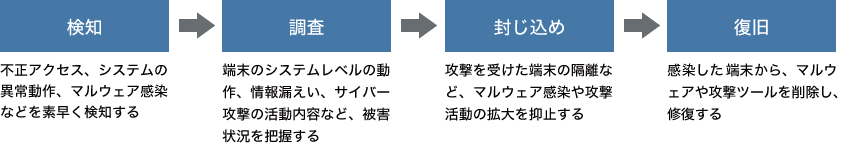

具体的には「検知」「調査」「封じ込め」「復旧」というサイクルを回していくことが欠かせません(図2)。EDRを選定する際は「運用のシンプル性」「管理画面の見やすさ」「技術習得の容易性」などが重要な評価軸になります。

図2:EDRの活用サイクル

加えて「検知に至ったプロセスの透明性(説明可能性)」にも目を向ける必要があります。製品によっては、なぜそれを脅威と検知したかのプロセスが非公開になっているものもありますが、検知プロセスがわからないと「EDRがなぜこのプロセスを脅威と判断したのか」がわかりません。チューニングを行うにも、その都度ベンダーのサポートが必要になり煩雑です。運用の効率化と検知精度の向上を図る上でも、検知に至ったプロセスの透明性は重要な選定ポイントです。

導入後の効果的な運用法

EDRの投資を有効に活用するためには、導入後の運用も重要です。

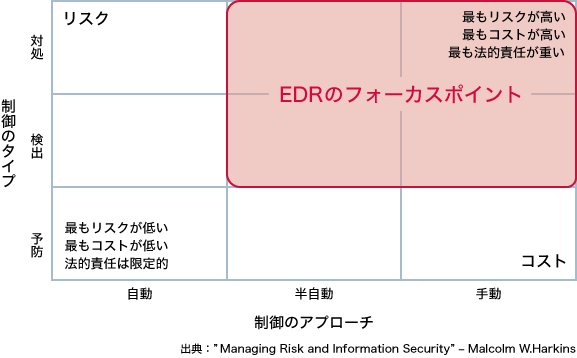

EDRは既存アンチウイルスの“弱点”を補うのに有効ですが、これがあればアンチウイルスが要らなくなるわけではありません。仮にEDRだけで対策を行うと、EDRが発するアラート対応が増大し、その分析や対処の工数も高まってしまいます。緊急度の高い脅威に対抗するためにも、攻撃を防御する既存の対策に加え、EDRを組み合わせた“二段構成”の対策が必要です(図3)。前段に新種・亜種にも対応できるアンチウイルスで最大限ブロックした上で、それでも防ぎきれない脅威を後段のEDRで検知する。これにより、アラート数を絞り込み、調査の作業も効率化できます。

図3:EDR活用の注意点

この場合、EDRとアンチウイルスの管理ツールが異なると運用が煩雑になりますが、最近はEDRとアンチウイルスを1つの管理画面で統合的に管理できる製品・サービスもあります。さらにアンチウイルスとEDRの機能を統合し、感染の予防とインシデントレスポンス対応を両立する次世代EDRソリューションも登場しています。これらを活用することで、より効率的かつ強固なエンドポイントセキュリティを実現できるでしょう。

“二段構成”の対策を支援するIIJのソリューション

これからのエンドポイントセキュリティは侵入前提の対策が不可欠です。高度化するセキュリティニーズへの対応を支援するため、IIJはクラウド型の統合エンドポイントセキュリティサービス「IIJセキュアエンドポイントサービス」を提供しています。

これは機械学習ベースのマルウェア対策製品で市場をリードするArctic Wolf Networks社の次世代アンチウイルス「Aurora Protect」をクラウドサービスとして提供するもの。シグネチャを用いた検知に頼らず、機械学習に基づくファイルの”特徴”で判断するため、シグネチャの定義データベースをアップデートすることなく、新種・亜種のマルウェアを高精度に検知できるのが特徴です。

統合的な管理コンソールでアンチウイルスとEDRの統合管理も可能です。

オプションとしてEDR機能を提供する「Aurora Focus」も利用できます。具体的には異常動作の検知に加え、感染端末をリモート操作で隔離することも可能です。発見したファイルの挙動も時系列で表示するため、インシデントの根本原因の分析にも役立ちます。入手した脅威情報に基づきPCの状況を確認できるため、今まで見過ごしていた脅威の有無も把握できます。感染後の迅速な対応が可能になり、インシデント対応時間を大幅に短縮し、対応負荷および被害拡大のリスクを軽減します。

このように“二段構成”の対策をアセットレスで実現できるIIJセキュアエンドポイントサービスは、侵入前提時代のエンドポイントセキュリティを考える上で、有力な選択肢の1つと言えるでしょう。

気になることがあればお気軽に

![エンタープライズIT [COLUMNS]](https://ent.iij.ad.jp/wp-content/themes/liquid-smart-child/img/logo.svg)