注目が高まる「SASE」をマネージド型で提供する「Prisma Access」の解説と考慮すべき運用のポイント

企業のクラウドシフトが進み、場所やデバイスに依存しないIT利用が広がりを見せています。こうした変化に伴い、セキュリティ対策にも見直しが迫られています。企業と外部との境界を守る従来型のセキュリティ対策では、社外利用のデバイスに対してセキュリティポリシーの徹底が難しいからです。この解決策として注目されているのが、新セキュリティフレームワーク「SASE(サッシー:Secure Access Service Edge)」です。

- 目次

クラウドの利用拡大で新たなセキュリティ課題が顕在化

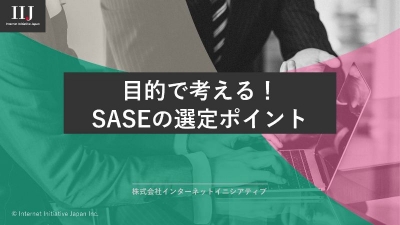

企業におけるクラウドシフトの進展に伴い、ITの利用形態が大きく変化しています(図1)。クラウドサービスはインターネット接続環境があれば、場所やデバイスに依存せず利用できるからです。

図1:ネットワーク利用の変化に伴う課題

こうした変化により、新たなセキュリティ課題も顕在化しています。従来の企業のセキュリティ対策は社内を守る「境界型防御」が一般的でしたが、社内ネットワークを経由しない通信が増えたことで、リスクをコントロールすることが難しくなっているのです。

利用するクラウドサービスが増えれば、通信も多様化します。そのセキュリティ確保に加え、トラフィックの最適化も大きな課題です。多くの拠点を展開する企業は、各拠点を包括したガバナンスの徹底も求められます。社内だけでなく、社外のデバイスやネットワークも守る新たな対策が求められているのです。

新セキュリティフレームワーク「SASE」とは

そうした中、注目を集めているのが「SASE」です。これはデバイスや利用者のロケーションに依存せず、包括的なネットワークとセキュリティ機能を提供する新たなセキュリティフレームワーク。安全かつ利便性の高いクラウド活用を推し進めるものとして期待されています。

SASEが求める要件は多岐にわたります。エンドポイントのデバイス、オンプレミスやクラウドとつながるゲートウェイ、社内/社外のネットワークなどエンタープライズのIT環境を網羅的にカバーする多様なセキュリティ機能の実装が求められます。海外に拠点を展開する企業は、これをグローバルレベルで考えなければなりません。自社のリソースだけで構築・運用するのは、技術的にもコスト的にも非常に困難です。

多層防御のSASE環境を占有インスタンスで提供

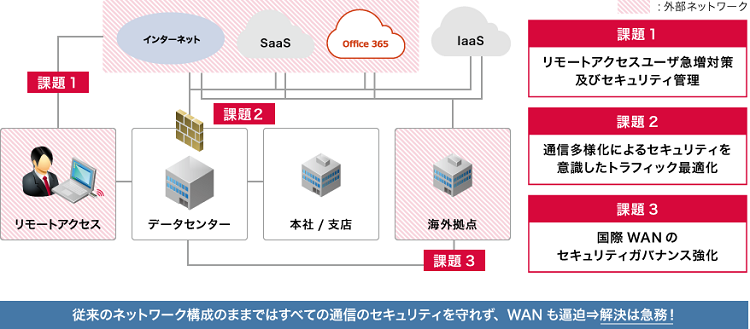

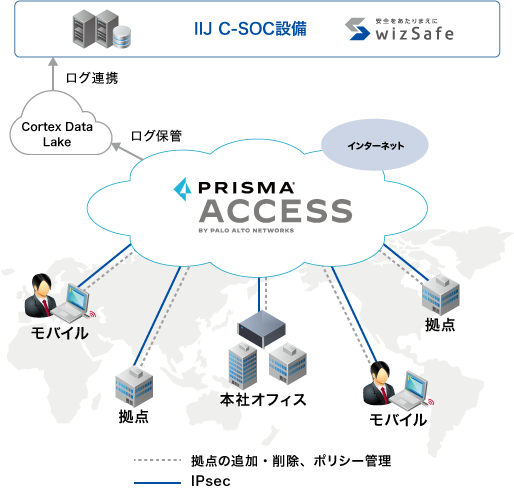

この解決策として注目したいのが、Palo Alto Networks社のクラウド型次世代ファイアウォール「Prisma Access」です。お客様拠点やモバイル端末からPrisma Accessのアクセスポイントに接続するだけで、次世代ファイアウォールをアセットレスで利用できます(図2)。

図2:Prisma Accessの利用形態

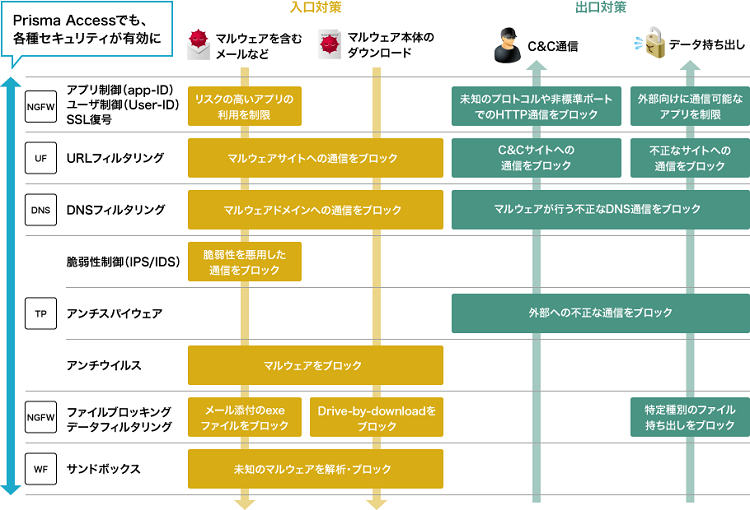

同社は次世代ファイアウォールのリーディングカンパニー。Prisma Accessはファイアウォール機能だけでなく、アプリケーションの可視化・識別、ゼロデイマルウェア対策、サンドボックス機能など多層防御の仕組みを備え、既知の脅威だけでなく、未知の脅威も高精度に検出・防御します(図3)。

図3:Prisma Accessの主な提供機能

これらの機能を支えるエンジンはすべてPalo Alto Networks社が自社開発したもの。相互の連携性が非常に高く、検出した未知の脅威は即座にシグネチャに反映されるため、防御が難しいとされるゼロデイ攻撃の対策にも非常に有効です。

ユーザの多様な環境や用途にも柔軟に対応できます。すべてのポート・プロトコルに完全対応し、3,300以上のアプリケーションの識別と可視化が可能です。ユーザごとに占有インスタンスとグローバルIPも提供します。これにより、他社テナントの利用状況に影響を受けることなく、安全で安定したSASE環境を利用できます。

しかも、Prisma Accessは世界100ヵ所以上に展開するサービスノードからアクセスが可能です。日本はもちろん、海外の拠点も最寄りのノードを利用できるのです。グローバルで均質なSASE環境を提供できるのも大きな強みです。

保守作業、サイジング不要で、複数拠点の統合管理も可能

Prisma Accessはクラウド型サービスなので、設備の導入やシステム構築は不要です。すぐに利用を開始できます。OSのバージョンアップやパッチ適用などの作業もPalo Alto Networks社が一括で対応します。導入コストだけでなく、運用の負荷とコストも大幅に抑制できるでしょう。

サービスの統合管理も可能です。例えば、複数拠点で異なるノードを利用していても、その情報は単一の運用管理ツールで一元的に管理できます。国内及び海外のすべての拠点を同じポリシーで運用できるのです。

オートスケールに対応しているため、リソースは利用状況の増加に応じて自動で拡張します。ユーザはサイジングを意識することなく利用でき、コスト負担も最適化できます。

ポリシーに基づくローカルブレイクアウトも可能です。例えば、Microsoft 365など許可されたサービスのみローカルブレイクアウトでアクセス可能にし、許可されていないSaaSへのアクセスを制限する。そんな使い方もできるのです。セキュリティを担保しつつ、LAN/WANの通信負荷を分散できるため、通信の安定性向上にもつながります。

SASE環境の運用で考慮しなければならないポイント

このようにPrisma Accessは様々なメリットをもたらしますが、サイバー攻撃は日増しに進化・巧妙化しています。Prisma Accessにはセキュリティイベントを検知して遮断する機能は備わっていますが、あくまでも発生したイベントに対する対処がメインです。例えば、許可されている通信の中に不正な通信が含まれている場合、そのリスクを早期に検知するためには、ログの分析が欠かせません。

また、サイバー攻撃を受けるポイントは、ネットワークだけではありません。標的型攻撃やフィッシングなどのメール経由やWeb以外の通信も対象になる場合があり、SASE環境以外のデバイスのログも含めて攻撃を判別していくことが必要になります。

そのためには24時間365日体制でネットワークやデバイスを監視するSOC(Security Operation Center)の整備が不可欠です。多岐にわたる監視ポイントで収集したログを、このSOCが分析するわけです。高い分析スキルと専門性を持つ人材の確保、組織としての運用ノウハウなどが求められるため、多くの企業にとってSOCの構築・運用は大きなハードルです。

IIJはPrisma Accessの価値を高め、より強固なセキュリティ環境を実現するSOCサービスも提供しています。それが「IIJ C-SOCサービス クラウドログ収集モジュール」です。

具体的にはPrisma Accessの通信ログ及びイベントログを取得し、セキュリティアナリストが分析を実施します。セキュリティ機器だけでは見つけられないインシデントを早期に検知できるのが強みです(図4)。その分析結果は重大度ごとに判別し、お客様に通知します。リスクを埋める具体的な対処方法も提案します。

図4:IIJ C-SOC クラウドログ収集モジュールの概要

クラウドログ収集モジュールは、Prisma Access環境のログ収集設備をIIJサービス設備内に用意しているため、物理機器をお客様環境に設置する必要はありません。監視・ログ収集の仕組みもアセットレスで利用できるのです。

ネットワーク、クラウド環境、端末まで含めたトータルセキュリティを支援

こうした価値提供を支えているのが、セキュリティ、インターネット、クラウド、企業WANなどにまたがるIIJグループの幅広い技術力と知見です。長年の実績で培った強みを活かし、Prisma Accessの付加価値を高める包括的支援を展開し、多くの実績があります。

実際、日本を含むアジア太平洋地域の1,000を超えるパートナーの中で、IIJグローバルはPrisma Accessの契約・導入件数においてアジアNo.1です。パロアルトネットワークスのパートナーランクで最上位のDiamondランク、各製品に特化したSpecialization認定も獲得しています。

多様なネットワークサービスを提供する強みを活かし、VPNやモバイル通信などもワンストップで提供します。「IIJ Omnibusサービス」との連携により、他拠点とPrisma AccessをつなぐWANの提供も可能です。

IIJはこれ以外にもCASB、エンドポイントセキュリティなどの多様なセキュリティソリューションを提供しています。これらのソリューションと組み合わせることで、クラウド環境や端末も含めてトータルでのセキュリティ強化を実現できます。さらに、そうした様々な対策のログをSOCにて統合的に監視・運用する体制を整えています。これらを活用することで、監視対象を広げ、より広範囲なインシデントの発見・より詳細な調査及び対応が可能になります。

IIJはPrisma Accessの活用に欠かせないネットワークや多様なセキュリティソリューションの提供を通じ、SASEによるセキュリティ環境の強化と運用の効率化を強力に支援しています。

気になることがあればお気軽に

![エンタープライズIT [COLUMNS]](https://ent.iij.ad.jp/wp-content/themes/liquid-smart-child/img/logo.svg)