標的型攻撃メールの猛威はとどま…

フィッシングメールの手口と見分け方、企業が講じるべき対策を解説

メール、セキュリティを専門とし、M3AAWG会員、及びサービスの企画、戦略を担当。国内だけでなく、ASEAN、米国、欧州でのグローバルサービス展開を精力的に推進しながらメールセキュリティのエバンジェリストとして活動。講演多数。

執筆・監修者ページ/掲載記事:12件

フィッシングメールの報告件数が急増しています。フィッシングメールと音声通話を組み合わせて、企業の法人口座を狙う手口も確認されています。昨今の動向を踏まえ、フィッシングメールの見分け方や届く原因、そして企業が行うべき対策を解説します。自社の対策の点検や従業員教育に役立ててください。

※出典:ITR「ITR Market View:サイバー・セキュリティ対策市場2025」統合メールセキュリティ市場:ベンダー別売上金額推移およびシェア (2022~2024年度予測)

- 目次

フィッシングメールとは

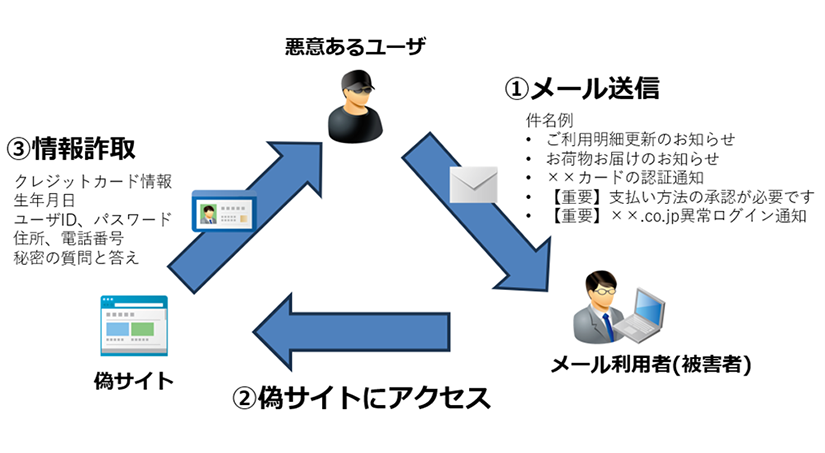

フィッシングメールとは、実在する組織をかたって偽のメールを送信し、正規サイトを模倣した偽サイトに誘導する詐欺メールのことです。身近な例では、金融機関・クレジットカード会社・ECサイト・宅配業者など一般消費者向けのサービスに偽装するフィッシングメールが広く知られています。攻撃者の目的は、偽サイトに誘導し、クレジット番号やATMの暗証番号、ユーザIDやパスワードなどの情報を詐取することです。

詐取情報はインターネットバンキングやECサイト等での不正取引に悪用され、被害者は金銭的な被害を受ける恐れもあります。フィッシングメールは、消費者だけでなく企業のメールアドレスにも届きます。昨今では、フィッシングメールと音声通話を組み合わせ、法人口座からの不正送金を狙う手口が確認されているため、企業でも警戒が必要です。

図1:フィッシングメールによる情報詐取の流れ

フィッシングメールの最新動向

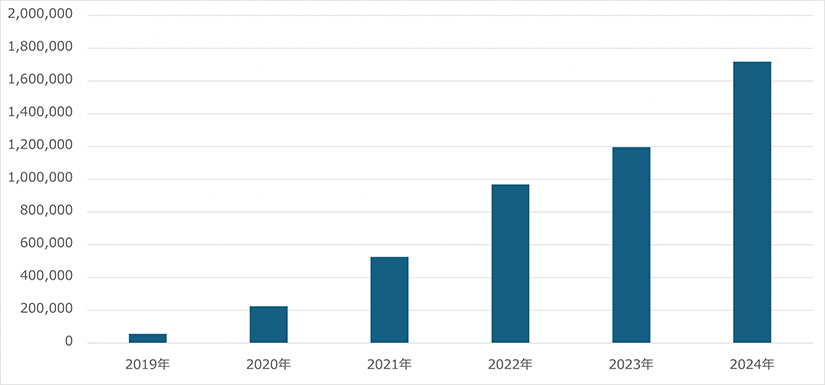

フィッシングメールの報告件数は、2020年以降急増しています。2024年には過去最高の報告件数を記録しました(図2)。背景には、フィッシングメールの認知が進み報告者が増えたことに加え、攻撃者の攻撃能力が向上している点も指摘されています。フィッシング攻撃に利用する一連の犯罪ツールを犯罪者が販売しはじめたことで、特別な知識がなくてもフィッシングメールを使った攻撃が容易になってきているのです。

こうした犯罪形態は、フィッシング攻撃のツール一式を「サービス」として販売していることから、Phishing as a Service(PhaaS)とも呼ばれます。今後、生成AIにより、偽装メール作成等の能力が上がることで、フィッシングメールが更に増加・巧妙化することが懸念されています。

図2:フィッシング対策協議会へのフィッシング報告件数推移

(グラフはフィッシング対策協議会の公表データをもとにIIJが作成)

なりすまし送信メール

フィッシングメールの中でも、差出人を正規のメールアドレスに偽装したものを「なりすまし送信メール」と呼びます。フィッシング対策協議会によれば、2020年以降急増し、フィッシングメールの半分以上を占めているということです(※)。メールソフトに表示される差出人情報は、送信者が任意の内容を登録できるため、正規と同じドメインにされてしまえば、詐欺に気づくことが難しく、被害増加の一因にもなっています。

(参考記事)なりすましメールの対策方法とは?手法や見分け方を解説

※なりすまし送信メール対策について(フィッシング対策協議会)

ビッシング(ボイスフィッシング)

音声通話を使い、個人情報やクレジットカード情報を詐取する詐欺犯罪です。金融機関やクレジットカード会社などをかたり、情報を盗み出します。音声通話とフィッシングメールを組み合わせ、企業の法人口座を狙う手口も確認されています。この手口では、銀行担当者をかたり企業に電話し、そこで聞き出したメールアドレスにフィッシングメールを送り、メールに記載した偽のインターネットバンキングサイトに誘導することで、アカウント情報を詐取します。ビッシングにより、企業の不正送金被害が増加しているとして、警察庁は注意喚起を行っています(※)。

※サイバー警察局便り「今、企業の資産(法人口座)がねらわれている!!」(警察庁、2024/12/13)

フィッシングメールが届く原因

そもそも何故、従業員のメールアドレスにフィッシングメールが届くのでしょうか。多くの場合、何らかの理由で、メールアドレス情報が漏えいしていることが考えられます。自社からの漏えいのほか、やり取りがある取引先、また利用しているメールサービス事業者など、様々な漏えい経路が推察できます。サイバー攻撃を行う犯罪者は、犯罪に悪用できるメールアドレスや認証情報を常に狙っています。メールを介した取引・やりとりが当たり前になっている現在、自社だけがどれほど注意したとしても、メールアドレスの漏えいを完全に抑えることは困難です。従業員にフィッシングメールが届くことを前提にした備えが必要です。

フィッシングメールの見分け方

フィッシングメールにだまされないために、どのような点に注意すればいいのでしょうか。フィッシングメールを見分けるポイントを紹介します。

送信元メールアドレスの確認

まずは、メールアドレスを確認する方法があります。送信元メールアドレスのドメインが、正規の組織・企業のものと一致しているかが、判断材料の1つとなります。ただし、前述した通り、メールの差出人情報は詐称が容易なため、メールアドレスだけで判断することは危険だということ覚えておくことが大切です。

メール本文や記載されたURLの確認

メール本文やそこに記載されたURLの確認も判断材料の1つになります。公式のメールにしては怪しい文面には注意が必要です。日本語の表現そのものであったり、緊急性や期限を強調し、対応を急かすなど不自然な点がないか注意深く確認してください。

また、フィッシングメールの多くには、不正サイトに誘導するURLが記載されています。URLは、正規URLとの判別を困難にさせるように、視覚的に判断がつきにくい、紛らわしい文字列を利用したり、テキスト・画像リンク・短縮URLを使い、偽装したURLを隠すなどの手口が多用されています。多くのメールソフトでは、リンクの部分をマウスオーバーすればリンク先アドレスが表示されます。こうして実際のURLを確認し、正規URLと異なる場合はフィッシングメールの確率が高いと考えたほうがいいでしょう。

メールからのクリックを避け、公式アプリ・公式サイトを利用

昨今のフィッシングメールには、本物との区別が非常に難しいものも存在します。自身が日ごろ利用する正規サービスに差出人情報を詐称され、更にメール本文も本物そっくりであれば、偽装を見抜くのは困難です。画面サイズが限られたスマートフォンなどのモバイル端末では、URL全体を一目で確認できないことが多いため、だまされる危険は高まります。確実なのは、メールのURLは安易に開かず、公式アプリ・公式サイトから直接サービスにアクセスすることです。

ただし、このような人の心がけや注意には限界があります。企業においては、従業員への啓発や訓練とともに、システム的な対策を講じていくことで、よりフィッシングメール被害のリスクを最小化することができます。

企業が行うべきフィッシングメール対策

システム的な対策としては、正規メール以外を受信させない技術(送信ドメイン認証)、メール本文・URL・添付ファイル等を分析し怪しいメールを検知・ブロックする技術(アンチウイルス・アンチスパム)などが有効です。

送信ドメイン認証

メール送信者のドメインを検証し、正規かどうか判断し、フィッシングメールなどの偽装メールを検知 ・ブロックする技術です。2023年には政府機関等におけるセキュリティ対策を示した統一基準の中で、DMARCへの対応及び1年以内のポリシー強化が義務付けられました(※)。続く2024年には、Googleや米Yahooが、アカウントに対する送信条件として、送信ドメイン認証への対応を打ち出したことで、日本においても企業の導入が一気に進みました。

送信ドメイン認証は、送る側と受け取る側双方が対応することで成り立っている仕組みです。対応する組織が広がれば、安全性もより高まります。サプライチェーンを介したセキュリティリスクが深刻化する中、取引先に対してドメイン認証への対応を求める企業も増えていくでしょう。

(参考記事)送信ドメイン認証(SPF / DKIM / DMARC)の仕組みと、なりすましメール対策への活用法を徹底解説

※「政府機関等のサイバーセキュリティ対策のための統一基準群」(内閣官房 内閣サイバーセキュリティセンター)

アンチウイルス・アンチスパム

メール本文・URL・添付ファイル等を分析し、怪しいメールを検知・ブロックするアンチウイルスやアンチスパムの技術も有効です。最新のメール攻撃手口に対応するためには、1つの検出技術だけでなく、複数のベンダーの技術を組み合わせた製品を選ぶと良いでしょう。取りこぼしを減らし、高精度な検知が可能になります。攻撃パターンを学習するAI型なら、プログラムの挙動を見て識別する振る舞い検知が可能なため、未知のマルウェアも検知できます。

多層的な対策でセキュリティリスクを最小化

万が一、従業員がフィッシングメールのURLや添付ファイルをクリックしてしまった場合に備えた対策が大切です。インターネット接続のトラフィックを分析し、不正な通信や挙動を検知する「セキュアWebゲートウェイ」により不正サイトへの誘導をブロックしたり、「EDR(Endpoint Detection and Response)」により、不正サイトとの通信やメールに添付されたマルウェアの実行などの異常・不審な挙動をリアルタイムに監視・制御する技術を組み合わせることが効果的です。

フィッシングメール対策には「IIJセキュアMXサービス」

IIJが提供する「IIJセキュアMXサービス」は、フィッシング対策に有効な送信ドメイン認証、アンチウイルス・アンチスパムなどの脅威メール対策に加え、情報漏えい対策、内部不正対策などメールセキュリティ対策をワンストップで実現する統合メールセキュリティサービスです。

クラウドサービスのため、導入や運用も容易です。システム構築が不要で、導入後は機能アップデートや定義ファイルの更新をIIJが実施するため、お客様は運用の手間なく、クラウドから常に最新のセキュリティ対策を利用できます。豊富なセキュリティ機能と導入や運用の容易性を備え、幅広いお客様に支持いただいている売上No.1の総合メールセキュリティです。

「IIJセキュアMXサービス」

フィッシングメール対策のほか、メールセキュリティに必要な機能を包括的に搭載した統合メールセキュリティサービス

気になることがあればお気軽に

![エンタープライズIT [COLUMNS]](https://ent.iij.ad.jp/wp-content/themes/liquid-smart-child/img/logo.svg)