なりすましメール対策に有効な手…

危険を簡単に防げる!? なりすましメールを止めてみた

セキュリティサービスのプリセールスとして、お客様のセキュリティ対策支援に長年にわたり従事。

現在はプロモーション活動を中心に担当。

執筆・監修者ページ/掲載記事:3件

IIJに最近入社した若手マーケティング担当の和泉。品質は良いとうわさのIIJサービス、「実際に使ったらぶっちゃけどうなのか!?」をITに詳しくない和泉が試し倒していきます!

ある日、メールをチェックしていると取引先から「請求書について」というファイルが添付されたメールが届きました。

請求書を見落としてしまったかな…と該当の添付ファイルをクリックすると、PCのアンチウイルスソフトが作動してしまいました。

間一髪で被害は免れましたが、メールの送信元(From)はメールソフトで見る限り、普段やり取りしている担当者からとなっています。何が起きたのかと困惑し、社内のメールセキュリティの専門家に泣きついたところ、

「あー、これはなりすましメールだね。」

とのコメントが!

「最近の攻撃は巧妙だからね。人が気付くのは難しいから、届く前にシステムで防ぐのが有効だよ。IIJセキュアMXサービスなら、かんたんになりすましメールを防ぐ設定ができるから使ってみれば?」

との話を聞き、IIJのメールセキュリティサービス「IIJセキュアMXサービス」で、本当になりすましメール対策がかんたんにできるのか、試してみました。

現状を確認する

まずは、なりすましメールが届く、現状を確認してみます。

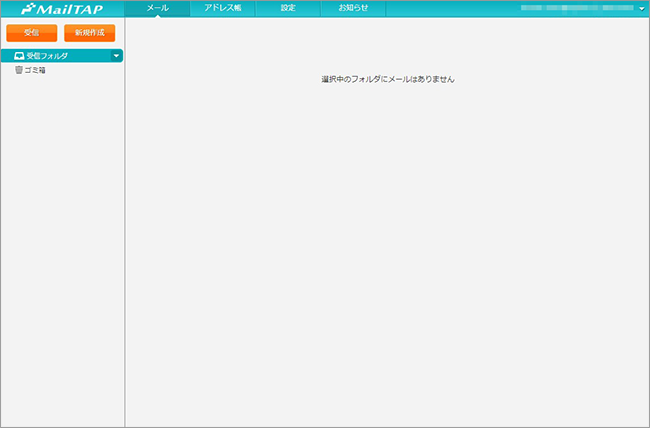

受信者としてメールを受ける環境には、IIJセキュアMXサービスで提供している独自Webメール「MailTAP」を利用します。Outlook や Thunderbird のような、いわゆるメールソフトのイメージでご覧ください。始めは、メールが届いていない状態です。

テスト環境を用意する

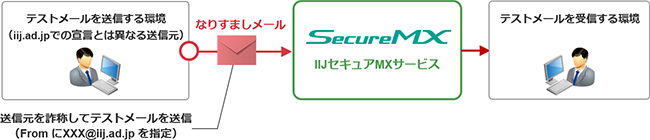

メールの送信元として、テスト用の環境を用意しました。「iij.ad.jp」で宣言している送信元とは異なる環境です。テストメールは、Fromのアドレスを「iij.ad.jp」と詐称して送ります。いわゆる「なりすまし(詐称)」の状態となっているメールですね。

テストイメージ

テストメールを送信&受信する

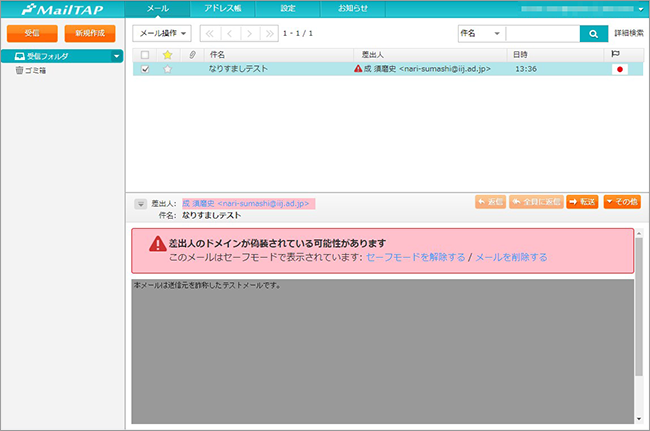

テストメールを送信し、メールボックスの受信箱を見ると該当のメールが届きました。

このWebメール「MailTAP」では、送信元を詐称したメールが届いた場合、画面の赤枠のように注意喚起が表示されるため、テストメールがなりすましであることが分かります。この注意喚起機能は「MailTAP」の独自機能です。

下の画像は他の一般的なメールソフトでテストメールを受信した状態ですが、これではなりすましメールと気付くのは難しいですね。

なりすましメールを防ぐ設定をする

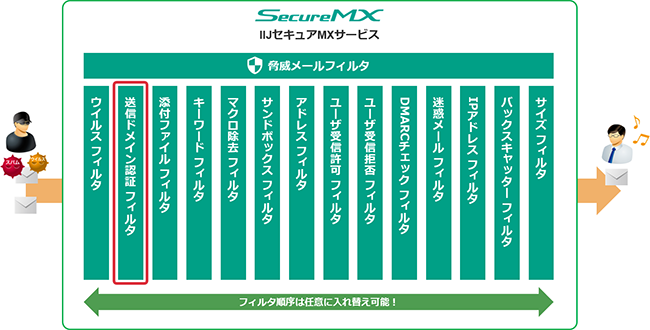

こうしたなりすましメールをIIJセキュアMXサービスに実装されている「脅威メールフィルタ」の機能で防いでみます。「脅威メールフィルタ」にはメール受信時に、脅威を防ぐ様々なフィルタリング機能が実装されています。このフィルタ群の中から「送信ドメイン認証フィルタ」を利用します。

このフィルタはSPF、DKIMなどの送信元の正当性を示す認証結果に応じて、受信拒否や隔離などの制御ができるフィルタです。

では、さっそく設定してみましょう。

まず、「脅威メールフィルタ」の専用管理画面に管理者権限でログインしてみます。

※管理者権限は管理画面より任意のアカウント(アドレス)に付与できます。

ログインできました!

この管理画面から、各フィルタリングポリシーの設定やフィルタリングしたメールのログ情報などを確認できるようです。

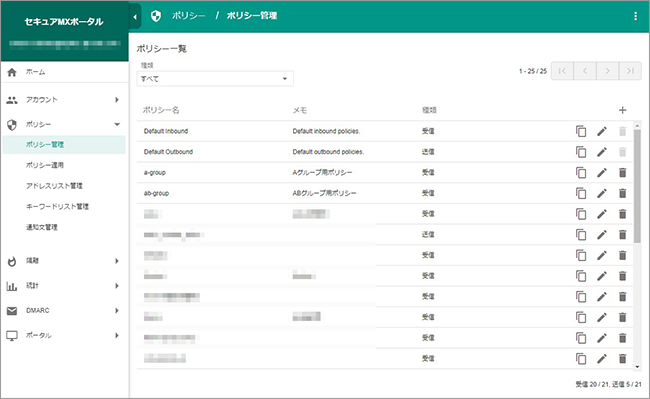

今回はフィルタリングの条件を設定するため、「ポリシー管理」より行っていきます。

「ポリシー管理」の画面に移ると、複数のポリシーが設定できるようです。

全体のルールに加えて、ドメイン単位や指定したアドレスグループ単位で個別のポリシーを設定することもできるようですね。

今回は全体に対して適用される初期ポリシー「Default Inbound」の設定を変更していきます。

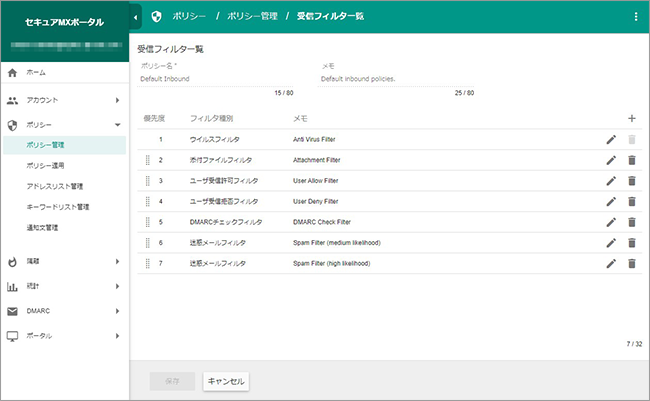

さっそくこのポリシーの設定を開くと、以下のフィルタ設定画面が出てきました。

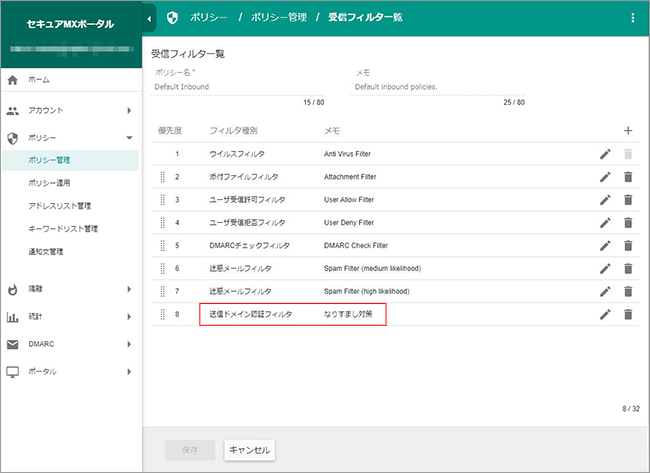

この状態が初期のフィルタ設定となっており、最初からウイルスフィルタや迷惑メールフィルタなど、一般的に求められるセキュリティ設定がなされているのはありがたいですね。

ここに送信ドメイン認証フィルタを追加していきます。今回は「特定のドメイン(iij.ad.jp)から受信したメールが、送信ドメイン認証(SPF)で失敗した場合に、メールを隔離する」という設定をしていきます。例えば、取引先(指定したドメイン)から届いたメールが、取引先の宣言している送信元とは異なる場合に隔離する、ということになりますね。

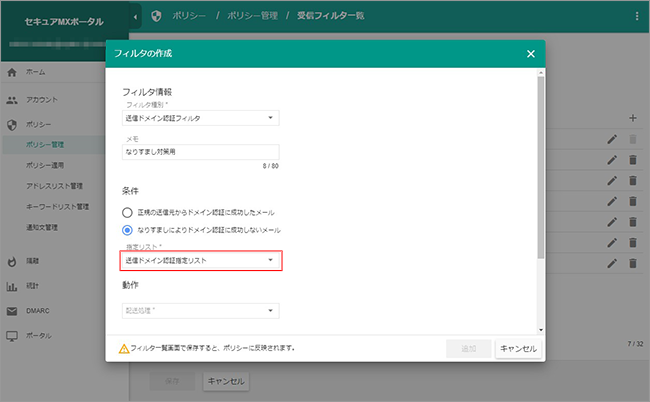

フィルタを追加すると種別が選べます。今回は「送信ドメイン認証フィルタ」を選びます。送信ドメイン認証に失敗したメールを隔離するため、条件として「なりすましによりドメイン認証に成功しないメール」を選択します。条件を選択すると指定リストの選択が必須と出てきました。どうやら対象とするドメインを、リストとして事前登録しておく必要があるようなので、一度戻ってリストを作成してみます。

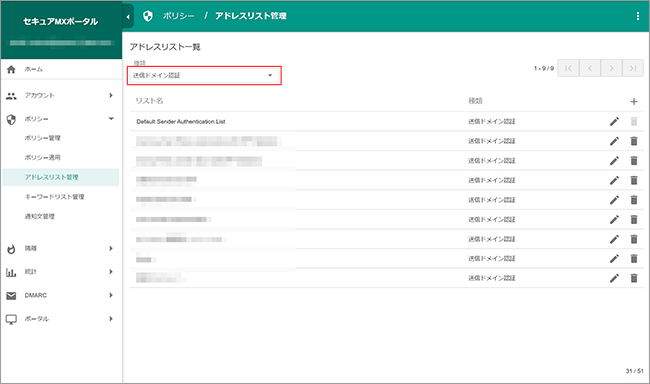

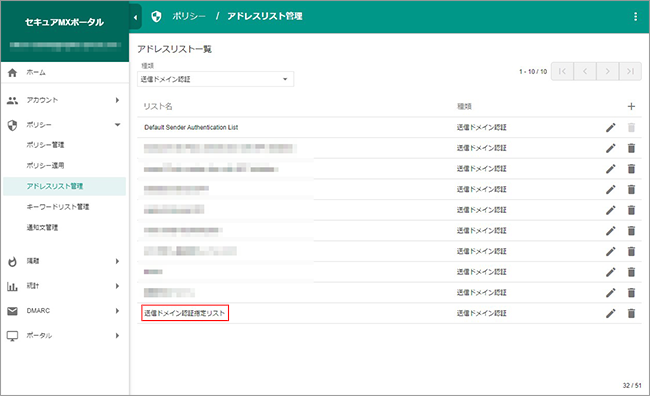

アドレスリスト管理からリストの種類として「送信ドメイン認証」を選びリストを追加します。

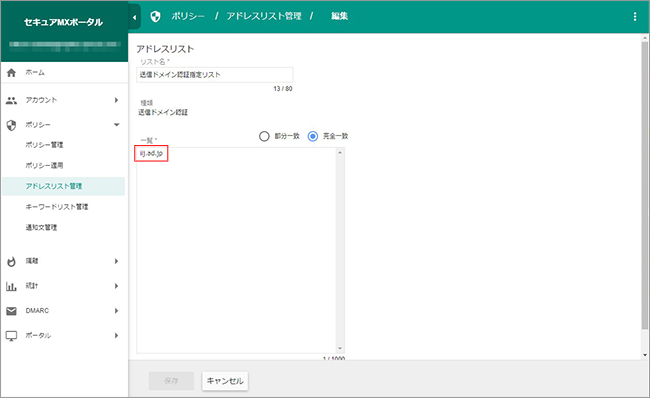

任意のリスト名を設定し、種類として「送信ドメイン認証」を選択し、対象のドメインを入力します。今回は対象のドメインとして「iij.ad.jp」を指定してみます。

リストに追加されました。

ちなみにフリーメールのドメインなどは、事業者側で送信ドメイン認証の宣言を行っています。そうしたドメインについては、デフォルトでリストが登録されていました。こちらを活用できるのもありがたいですね。

では、フィルタの設定に戻ります。

送信ドメイン認証フィルタの対象のリストとして、先ほど作成したリストを指定します。

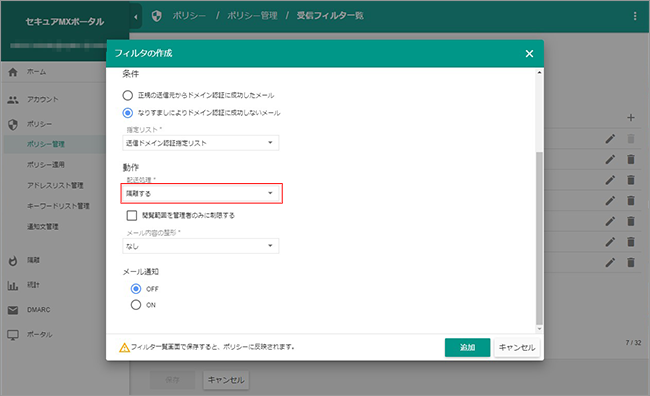

動作として今回は「隔離する」を選択します。他にも、受信拒否やメール件名に文字列(注意喚起など)を追加する挙動も設定可能でした。最後に「追加」をボタンをクリックしたら、設定が完了です。

作成したフィルタが追加されています。たったこれだけの作業で、かんたんに設定できました。

設定はできているのか?テストメールを受信してみる

冒頭のテストと同じ条件のテストメールを送って試してみます。特にメールは届きませんでした。これはおそらく隔離されているということですね。

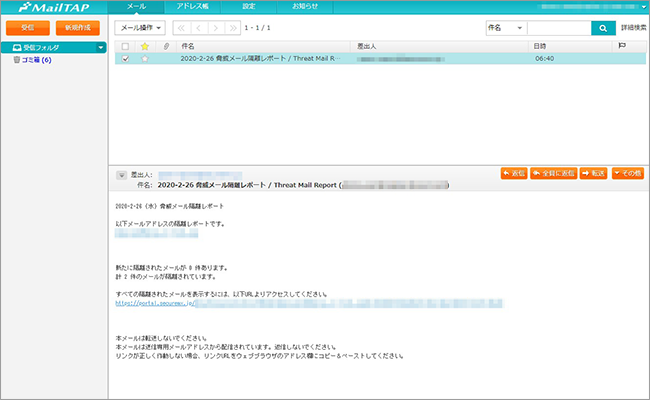

翌日、改めてメールボックスを確認してみました。「脅威メール隔離レポート」なるメールが届いていました。このレポートは隔離されたメールがある場合にメールで通知をする仕組みとなっています。ここから隔離されたメールを安全に確認できます。

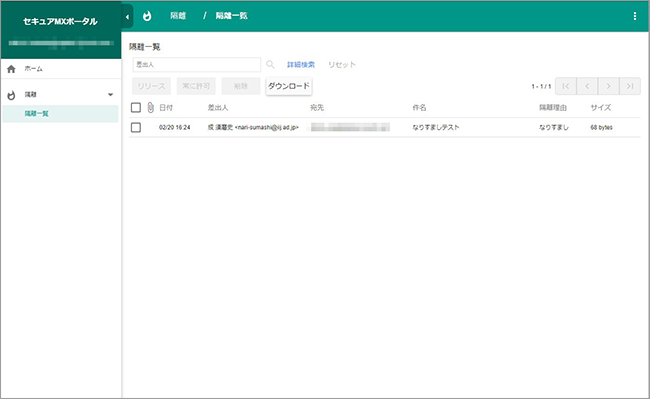

レポートに書かれたURLをクリックし、隔離されたメールを確認してみます。

IDやパスワードを入力することなくアクセスできました。手間なく確認できるのはありがたいですね。ワンタイムURLを利用することで、ログインの手間が省かれています。

確認すると、テストで送信したメールが設定通り隔離されていました。隔離理由も「なりすまし」となっており、今回設定したフィルタでブロックされていることが分かります。

ちなみにこの隔離レポートでは、スクリプトなどが実行されない安全な環境でメールを確認できます。万が一、業務に必要なメールが隔離されてしまっていた場合、「リリース」ボタンをクリックするだけでメールボックスに配送できます。

該当のメールをダブルクリックすれば、詳細も確認できます。

今回は、普段やりとりを行う企業など特定のドメインからのメールに対して、送信ドメイン認証を利用し、なりすましメールを防ぐ方法を試してみました。IT技術に詳しくなくても、かんたんに対策できました。

今回の方法は、ドメインを特定するため、送信元を指定できる場合に有効です。すべてのなりすましメールを1つの条件で防ぐことは難しいため、自社の業務に合わせて、こうしたセキュリティ設定を組み合わせて強化していくことが重要です。

また、相手側でもなりすましメールの判断ができるように、メール送信時の送信ドメイン認証に対応していくことも企業として重要な取り組みになりますね。

IIJでは、今回取り上げた「IIJセキュアMXサービス」を実際に試せるトライアル環境も提供しています。

「どのような設定ができるのか」、「使い勝手はどうなのか」などの疑問がありましたら、お気軽にお問い合わせください。

<よくあるご質問>

脅威メール隔離レポートとは

フィルタリングで検知・隔離した脅威メールについて、日時や差出人、表題、隔離理由などの情報をまとめて受信者へ通知する機能です。

気になることがあればお気軽に

![エンタープライズIT [COLUMNS]](https://ent.iij.ad.jp/wp-content/themes/liquid-smart-child/img/logo.svg)