IIJでは、デジタルワークプレ…

#9 「リモートアクセス通信の可視化と追跡」をやってみた

執筆・監修者ページ/掲載記事:3件

IIJでは、デジタルワークプレース実現の様々なベストプラクティスを公開しています。中でもご要望の多いパターンを、エンジニアが実際に試してみる本企画。今回はゼロトラストの課題を解決する「リモートアクセス通信の可視化と追跡」する方法を取り上げます。IIJのエンジニアに、詳しい解説を聞きました。

テレワークに伴うリスク

今回やってみるのは「リモートアクセス通信の可視化と追跡」ですね。

はい、可視化と追跡により、テレワークのリスク対策をしてみたいと思います。情シスの方々からよく聞くリスクは2つあります。

1つ目は「会社貸与品紛失のリスク」。「携帯電話やタブレットなどの端末が紛失した際に、追跡等ができないため、会社の資産として貸し出すのに不安がある」など、端末に対するものです。

2つ目は「働く場所のリスク」。「従業員が自宅できちんと働いているのか」「ソーシャルハッキングの危険性がある場所で、こっそり仕事をしていないか」など、人に関するものです。

この2つは、可視化と追跡で対策できます。「可視化や追跡は難しそうだ」「技術に詳しくないからできない」と思っている方に「そんなことはないよ」と伝えたいですね。

リスクはどの企業でも起こりそうですが、どう可視化や追跡と結びつけるのでしょうか。

今回は「IIJフレックスモビリティサービス/ZTNA」(以下、フレックスモビリティ)のComplete版を利用します。このサービスの主機能は「リモートアクセス」ですが、ポリシーによるアクセス先制御、レジストリキーを参照した条件でのVPN切断など、様々な機能があることは以前のコラムでご紹介しました。

>「ウイルスを検知したらVPNを自動で遮断」をやってみた

>「Microsoft DefenderとMicrosoft SentinelでVPN端末を制御する」をやってみた

セキュアなリモートアクセスに加えて、Complete版を導入することで、可視化、追跡機能も利用できるようになります。すでにフレックスモビリティをご利用いただいている場合には、Complete版に変更するだけなので手軽に利用できます。

可視化や追跡の専用製品を導入して構築する必要はないのですね。

はい。専用製品は機能が豊富ですが、新しくサーバを立てたり、製品を導入したりすると、非常に手間がかかり、コストも高額になりがちです。一方、リモートアクセスの付加価値として導入できると、先のリスクの対処はもちろん、管理、保守、ライセンス更新などの手間やコストも抑えられる点がメリットです。

設定してみる

可視化と追跡にはフレックスモビリティの「Mobile IQ」という機能を利用します。設定はこれだけです。

① クライアントのインストール

② コンソールから、可視化と追跡の設定を適用

実際のコンソール画面をご紹介しましょう。

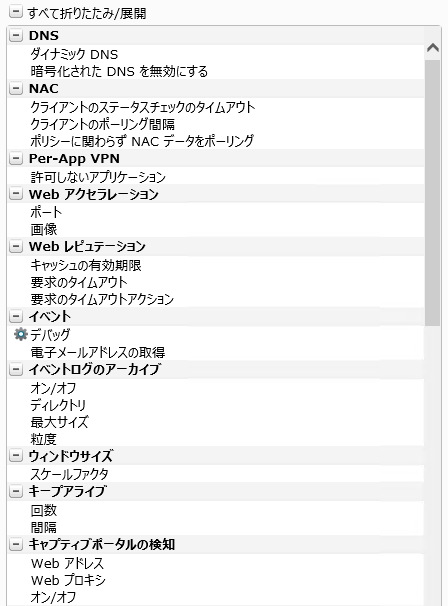

「構成」→「クライアント設定」の画面を開くと、様々な設定が編集できる画面が表示されます。リモートアクセスのクライアントの挙動は、この画面で様々な設定ができます。

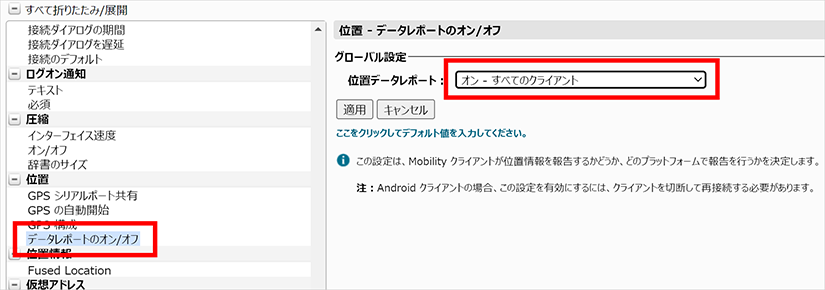

この画面の「位置」-「データレポートのオン/オフ」で、「位置データレポート」をONにします。

これで、端末の可視化と追跡が可能になります。

動作を確認

会社貸与品紛失のリスク

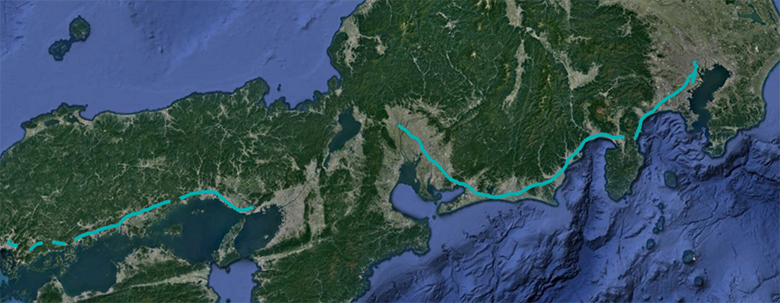

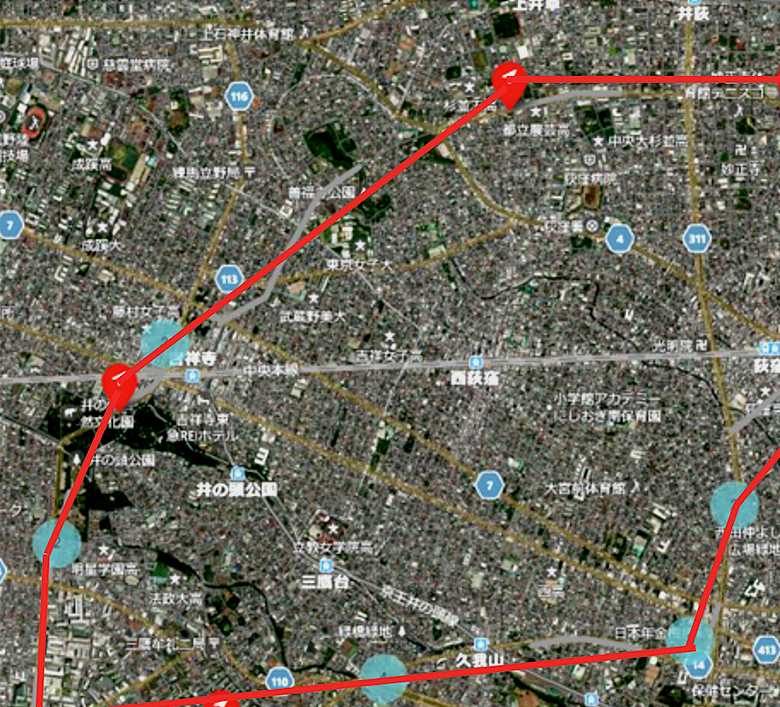

「会社貸与品紛失のリスク」について、端末の所在を追うという意味で考えてみます。まず、広い範囲で見てみましょう。下の画像の青い線が引かれている部分は、東海道新幹線の線です。

これは、広島支社の社員がフレックスモビリティを入れた端末を持って、東海道新幹線に乗り、移動したデータです。点と点を繋ぐ直線ではなく、東海道新幹線で移動したことが分かる形でデータが取れます。

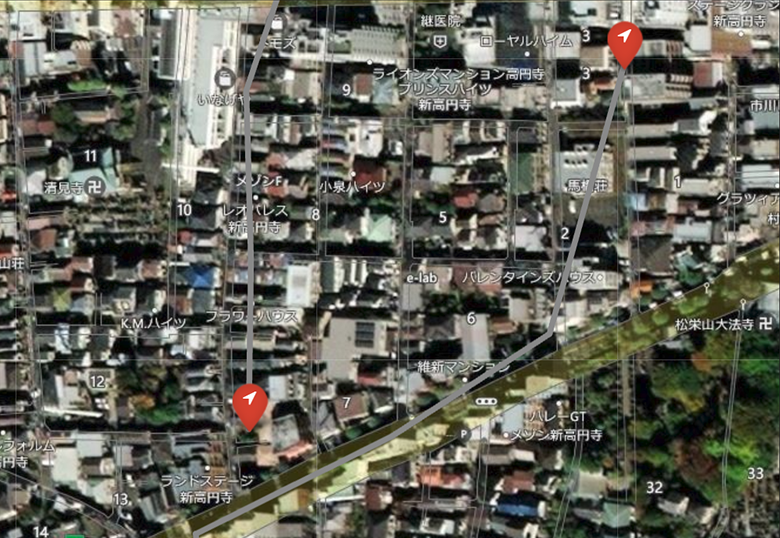

ちなみに、下の画像は近距離マップでズームしたものです。グレーの線は、端末を持って歩いてみた際のMobile IQ上のマップです。

どの道路を通ったのか、はっきり分かるので、端末を紛失した場所がどの地点かを割り出すこともできます。

ちなみに、赤いアイコンから日時が取得できます。赤いアイコンを時間で結ぶと、下の画像の赤線のように追跡できます。赤線の付近にグレーの線が見えますので、この道路を移動していたことも分かります。途切れた地点があれば、そこで端末を落としてしまった、なども容易に推測できますね。

働く場所のリスク

「働く場所のリスク」についての対策も見てみましょう。

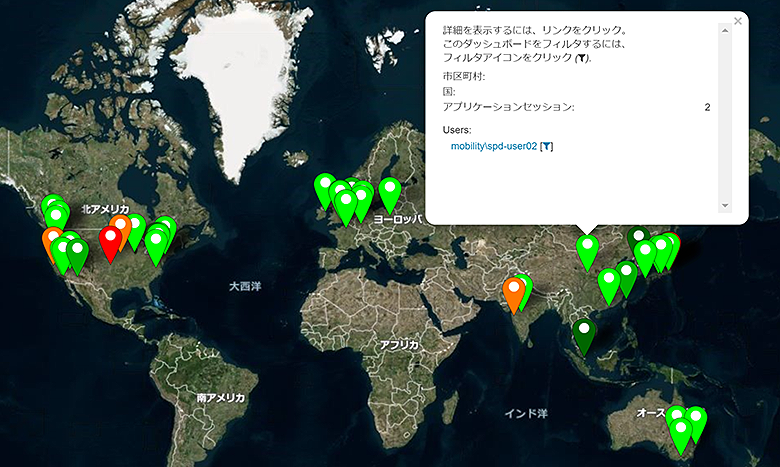

下の画像は、ユーザが利用したWi-Fiの情報が見える画面です。例えば、カフェで会社端末にフリーWi-Fiを接続しているユーザがいれば、この画面で分かります。

ちなみに、通信の内容も分かります。通信先の国なども見えるので、様々なユーザの利用実態が見えてきます。

まとめと解説

ここまで精度よく情報が取れるのですね。端末の「追跡」も、ユーザが働いている場所の「可視化」も簡単にできますね。

はい。ユーザが勝手に外出して業務をしていれば、場所が分かるので管理者から警告もできます。紛失の際も、落とした場所の情報を得て、すぐに回収に向かうこともできると思います。

誤解がないようにしたいのは、この「可視化」や「追跡」が監視を目的とするものではないことです。「働く場所の徹底周知」や「端末紛失に関するリスク管理、啓蒙活動」は企業として行うべきものだと考えています。その上で、「有事の際の、対応の時間短縮に対する準備」や「啓蒙活動の結果、どれくらいリスクのある利用者が減ったか」、「リスクの表面化」といったものに対する打ち手としての「可視化」「追跡」になります。

端末管理(MDM)のようなレベルまで機能は多くはありませんが、可視化、追跡をまずは導入したいという方にはおすすめです。

気になることがあればお気軽に

![エンタープライズIT [COLUMNS]](https://ent.iij.ad.jp/wp-content/themes/liquid-smart-child/img/logo.svg)